第二章 系统定级与安全域

2.1 系统定级

2.1.1 不同等级的安全保护能力

2.1.2 重要信息系统

2.1.3 定级参考

2.2 安全域定义

2.2.1 安全域定义方法

2.2.2 安全域等级描述

第三章 实施方案设计

3.1 三级等保要求

3.2 基本要求的详细技术要求

3.2.1 物理安全

3.2.2 网络安全

3.2.3 主机安全

3.2.4 应用安全

3.2.5 数据安全与备份恢复

3.3 基本要求的详细管理要求

3.3.1 安全管理制度

3.3.2 安全管理机构

3.3.3 人员安全管理

3.3.4 系统建设管理

3.3.5 系统运维管理

3.4 网络安全产品部署

3.5 信息安全服务

第四章 安全防护体系建设规划

4.1 第一期项目投资估算表

4.2 工程分期预期效果

4.2.1 工程预期效果

4.3 各产品功能解释

4.3.1 网闸

4.3.2 入侵检测系统

4.3.3 入侵防御系统

4.3.4 内网安全管理系统

4.3.5 aa智能运维管理系统

4.3.6 aa数据库审计系统

4.3.7 aa操作系统安全增强系统

4.3.8 aa一体化运维管理系统

4.3.9 aa漏洞扫描系统

4.3.10 aa下一代防火墙

软件全套资料部分文档清单:

工作安排任务书,可行性分析报告,立项申请审批表,产品需求规格说明书,需求调研计划,用户需求调查单,用户需求说明书,概要设计说明书,技术解决方案,数据库设计说明书,详细设计说明书,单元测试报告,总体测试计划,单元测试计划,产品集成计划,集成测试报告,集成测试计划,系统测试报告,产品交接验收单,验收报告,验收测试报告,压力测试报告,项目总结报告,立项结项审批表,成本估算表,项目计划,项目周报月报,风险管理计划,质量保证措施,项目甘特图,项目管理工具,操作手册,接口设计文档,软件实施方案,运维方案,安全检测报告,投标响应文件,开工申请表,开工报告,概要设计检查表,详细设计检查表,需求规格说明书检查表,需求确认表,系统代码编写规范,软件项目质量保证措施,软件部署方案,试运行方案,培训计划方案,软件系统功能检查表,工程试运行问题报告,软件合同,资质评审材料,信息安全相关文档等。建设方案部分资料清单:

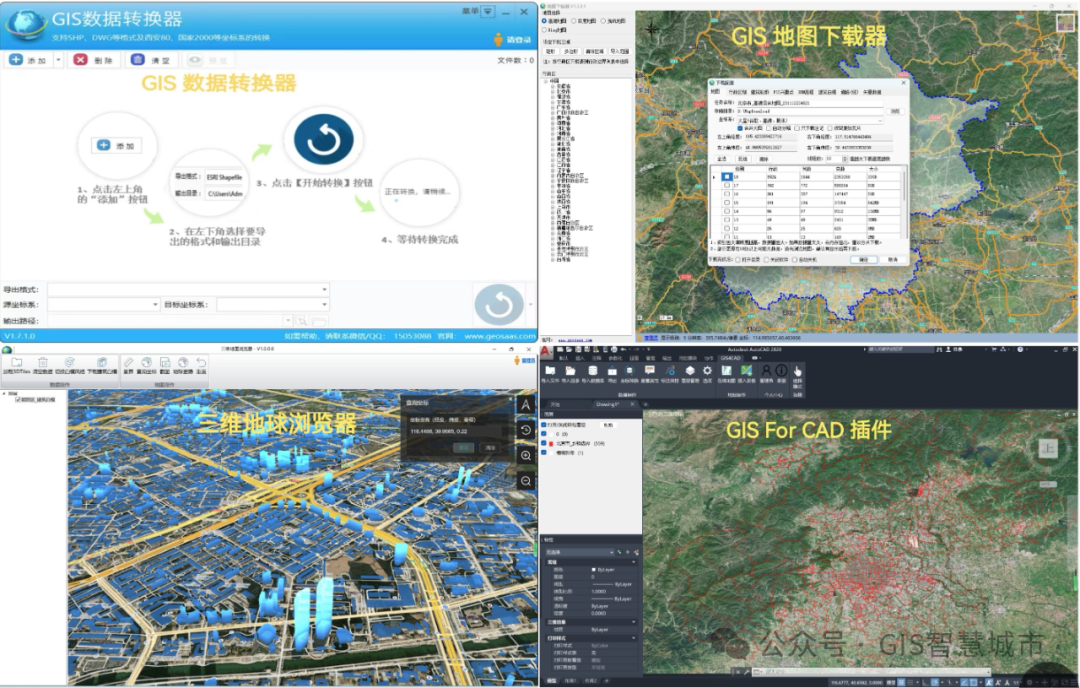

信创云规划设计建设方案,新型智慧城市解决方案,医疗信息化中台技术架构方案,智慧消防建设规划方案,智慧校园技术方案,智慧医疗技术方案,智慧园区管理平台建设方案,智慧政务大数据整体技术解决方案,SRM系统解决方案,固定资产管理系统建设方案,工单管理系统建设方案,大数据管理平台技术方案,GIS地理信息服务平台建设方案,设备管理系统建设方案,远程抄表管理方案,BIM建模建设方案,数字孪生物联网云平台建设方案,仓储管理建设方案,智慧园区整体解决方案 ,智慧工地整体解决方案等等。

全套资料获得:本文末个人名片直接获取。