第六周作业

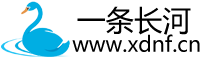

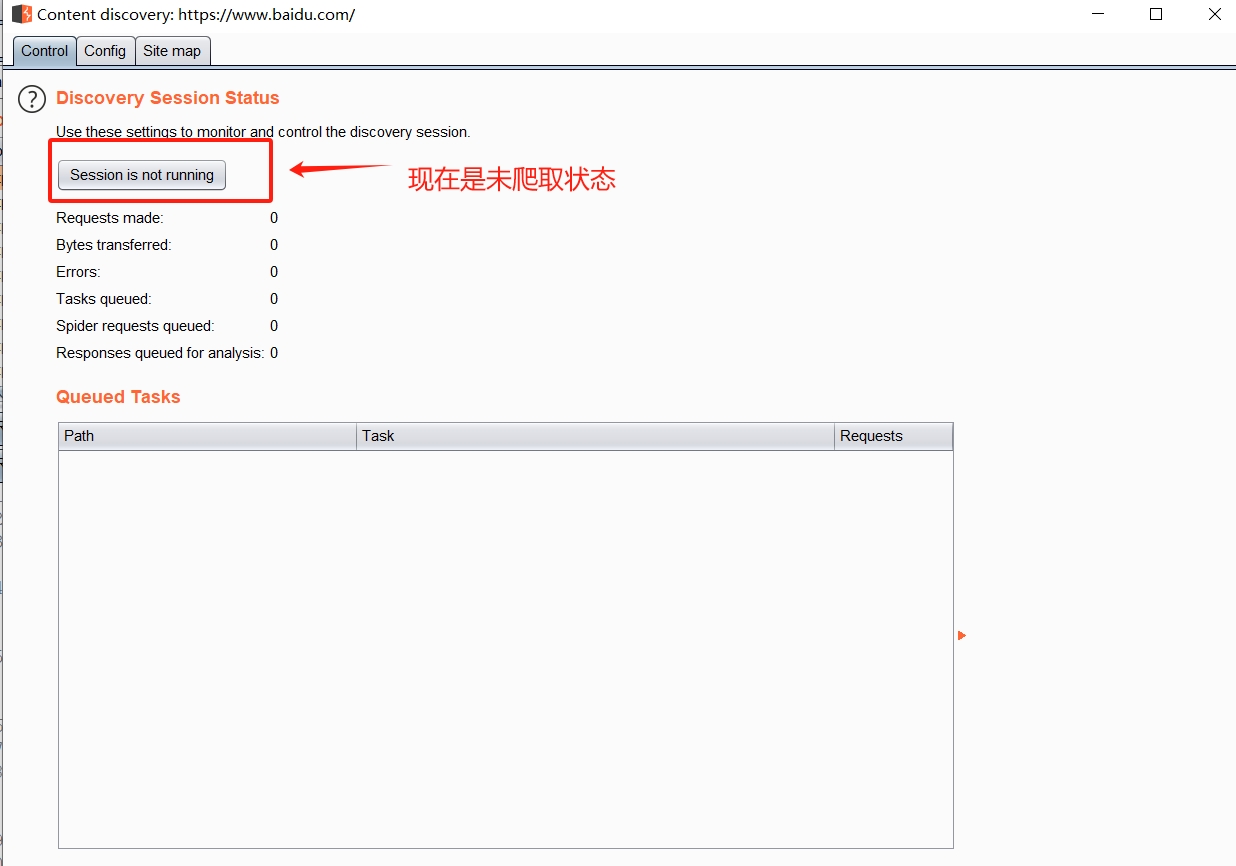

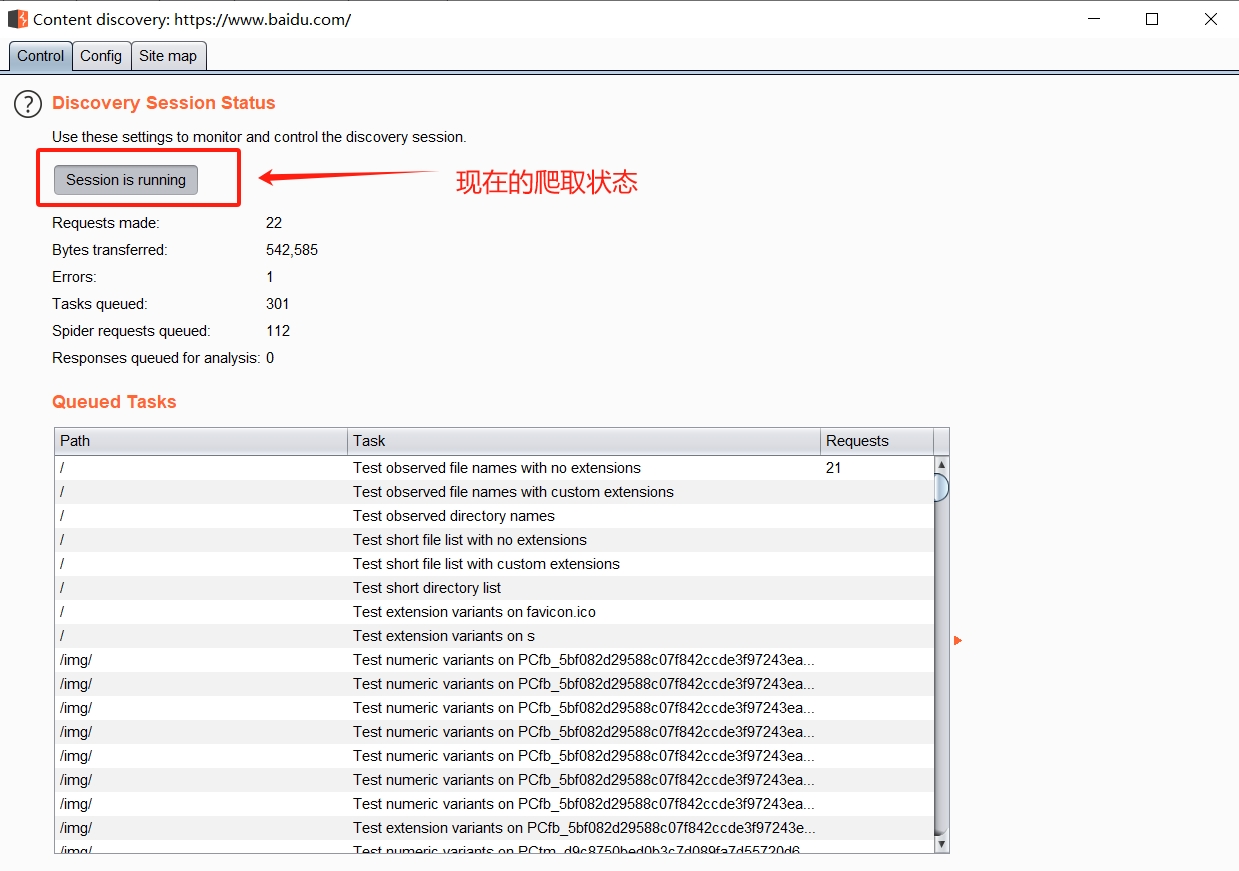

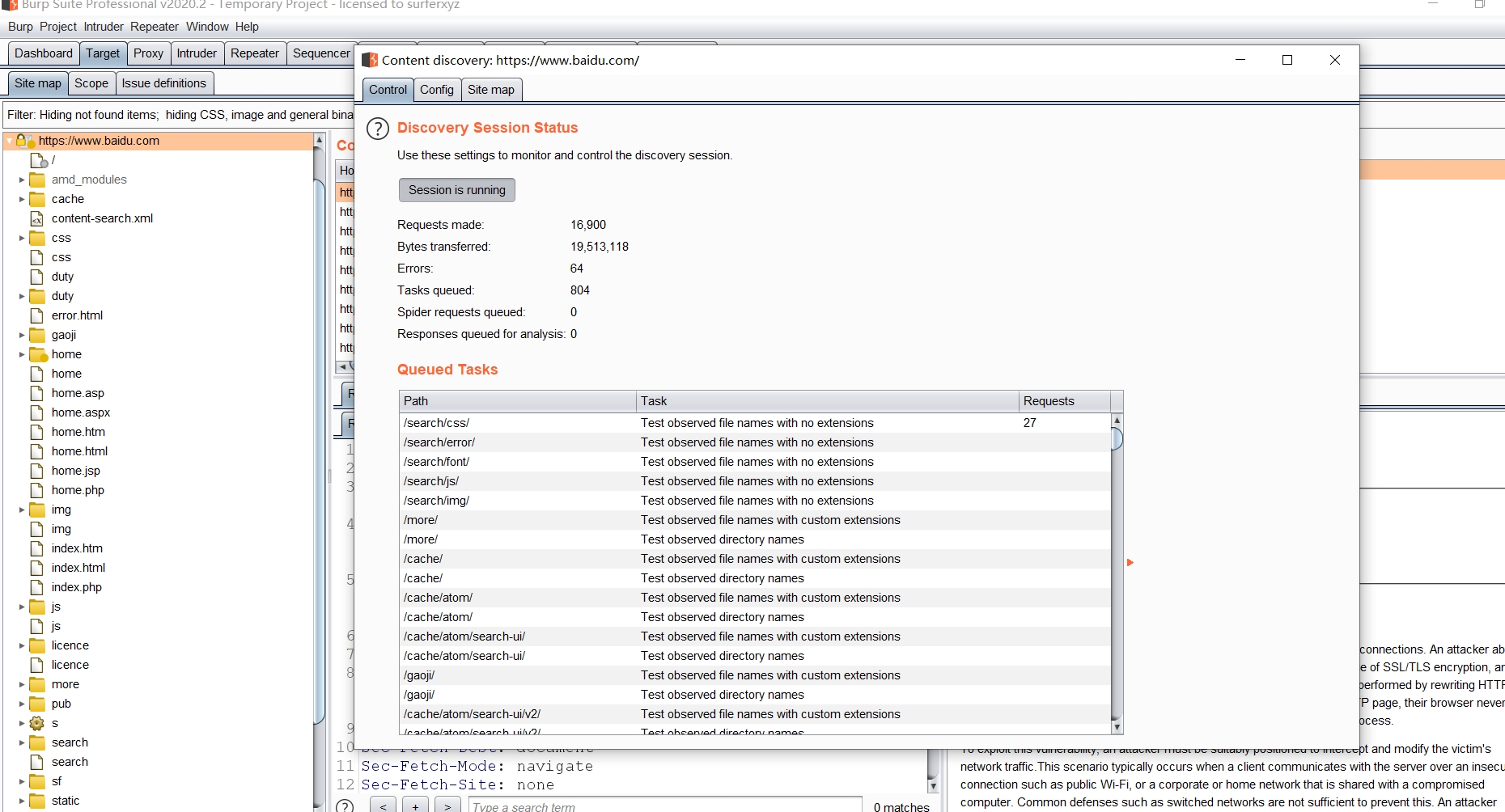

1、使用Burp的Discover Content功能爬取任意站点的目录,给出爬取过程的说明文档、站点树截图

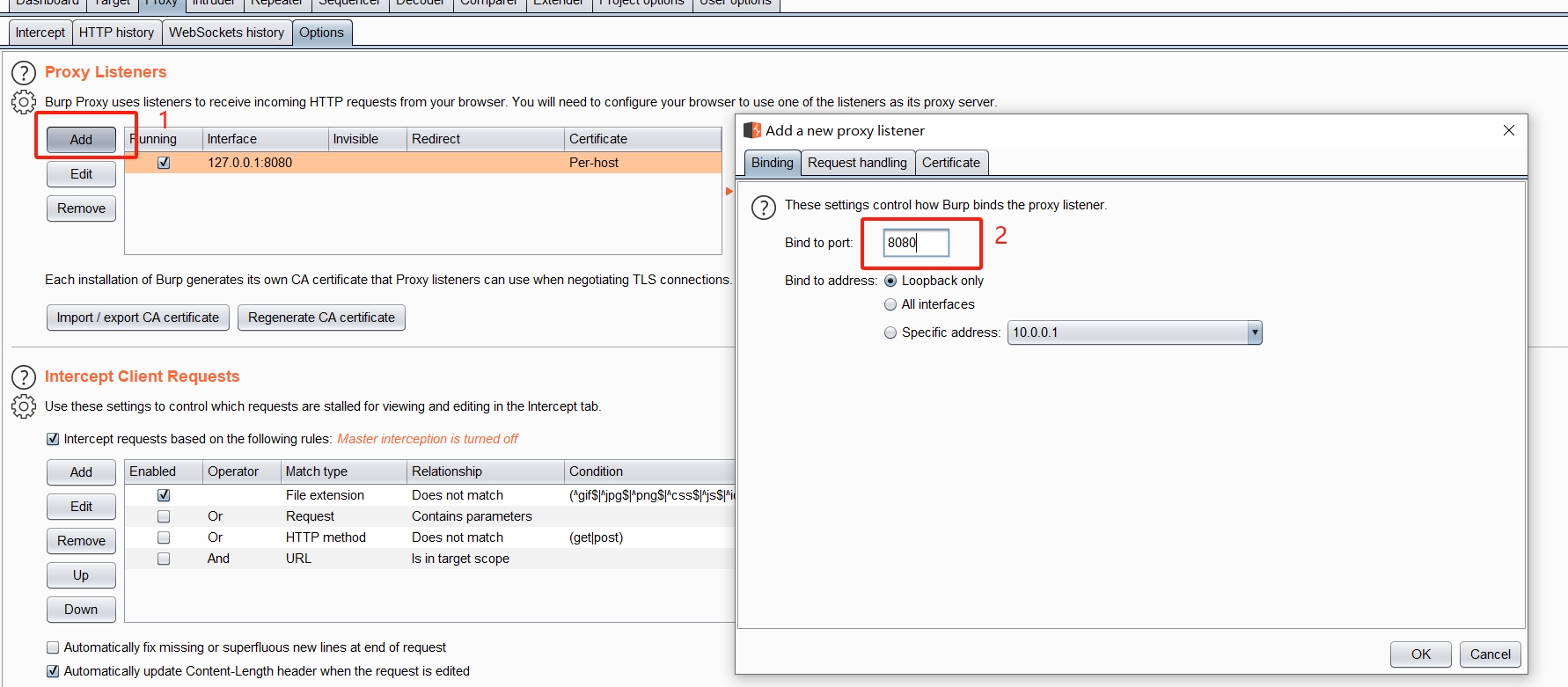

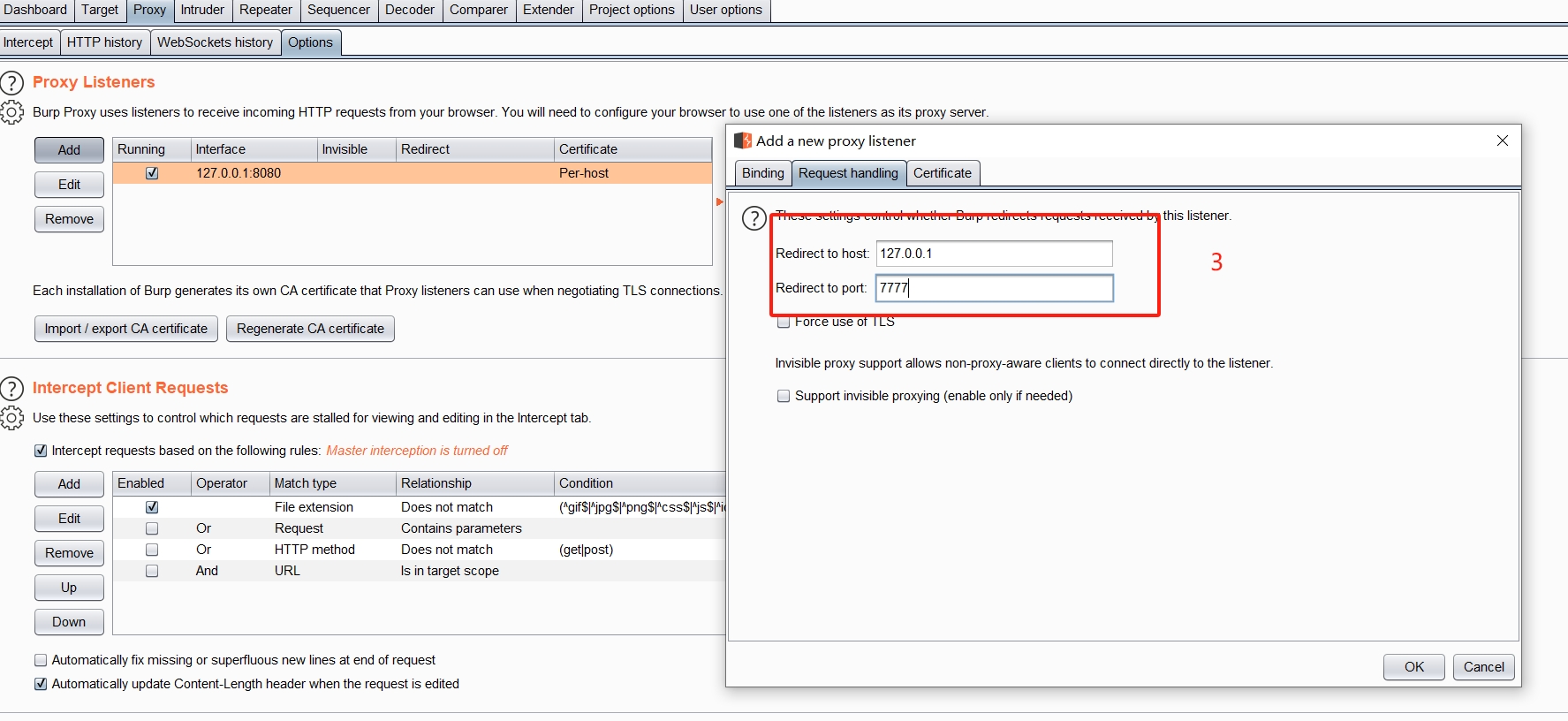

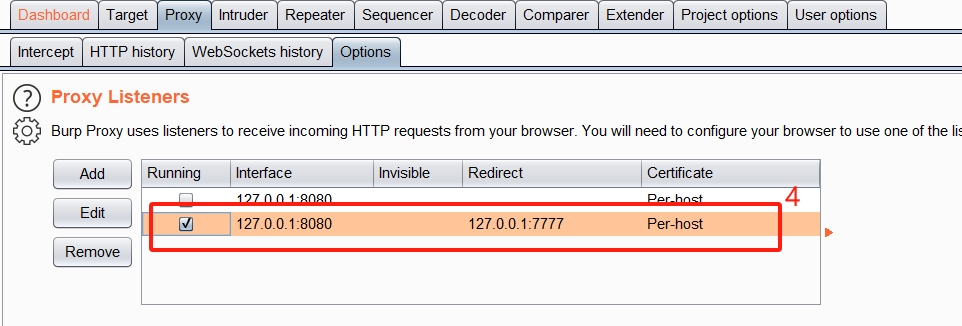

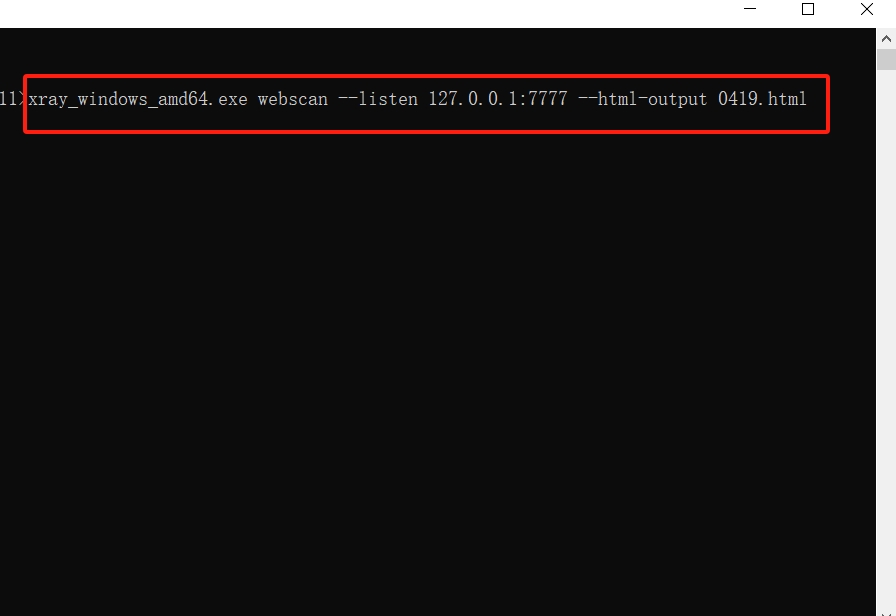

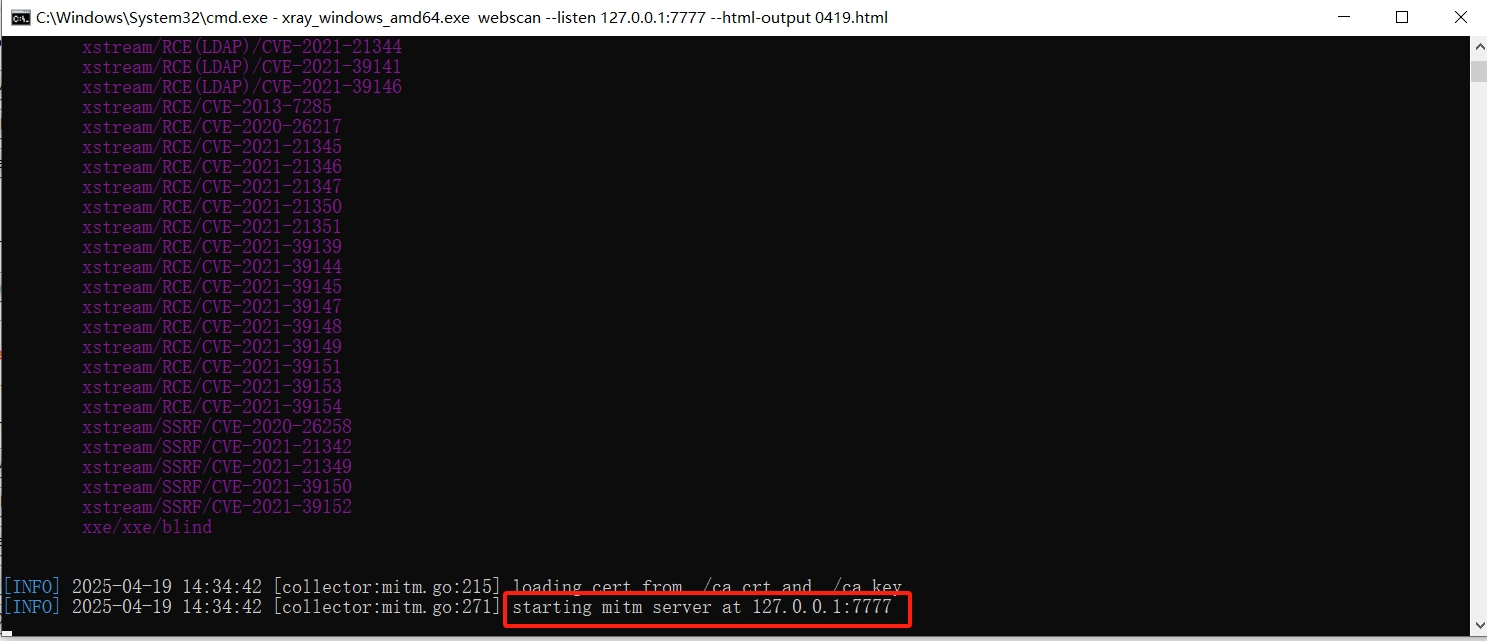

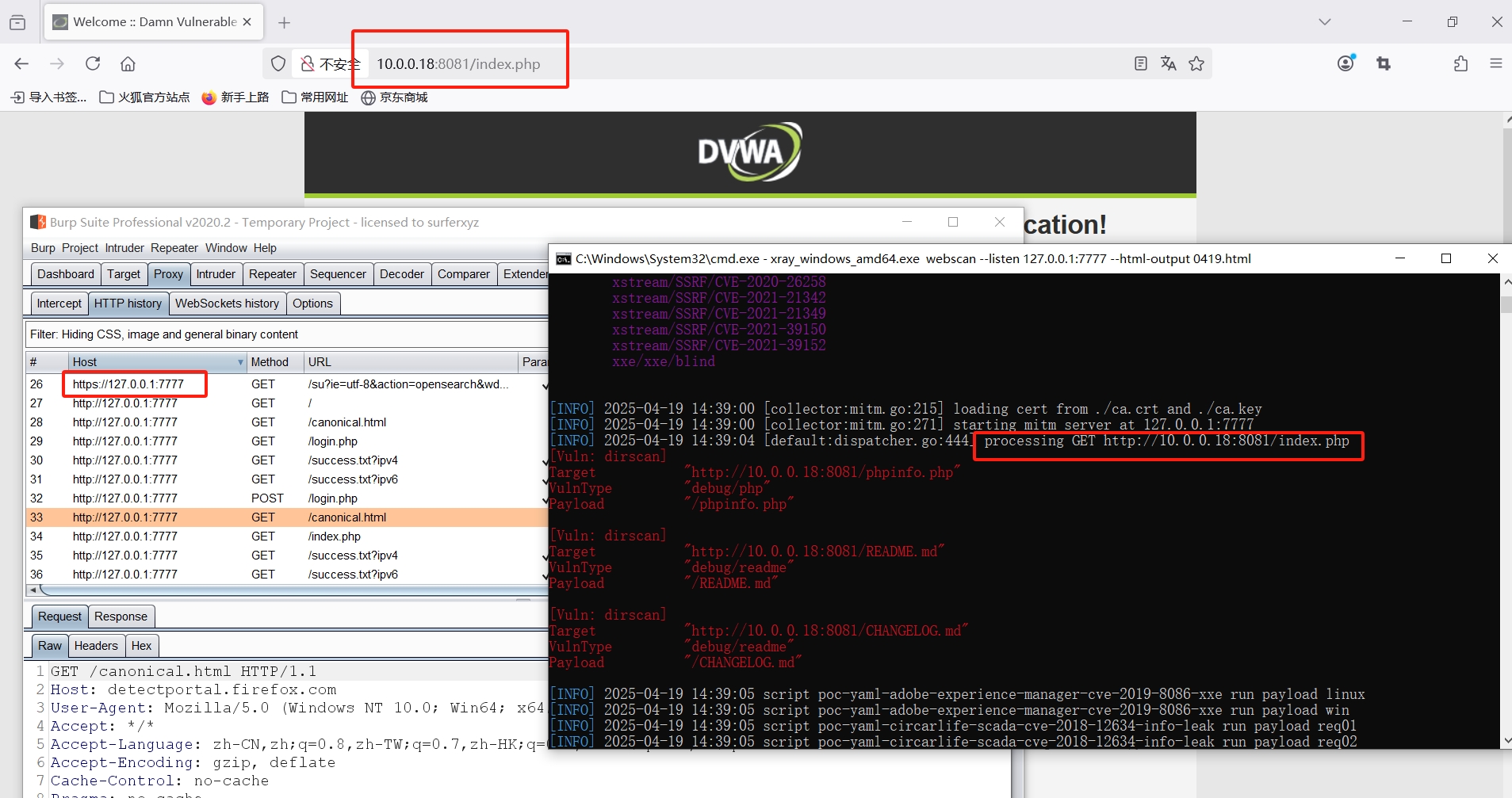

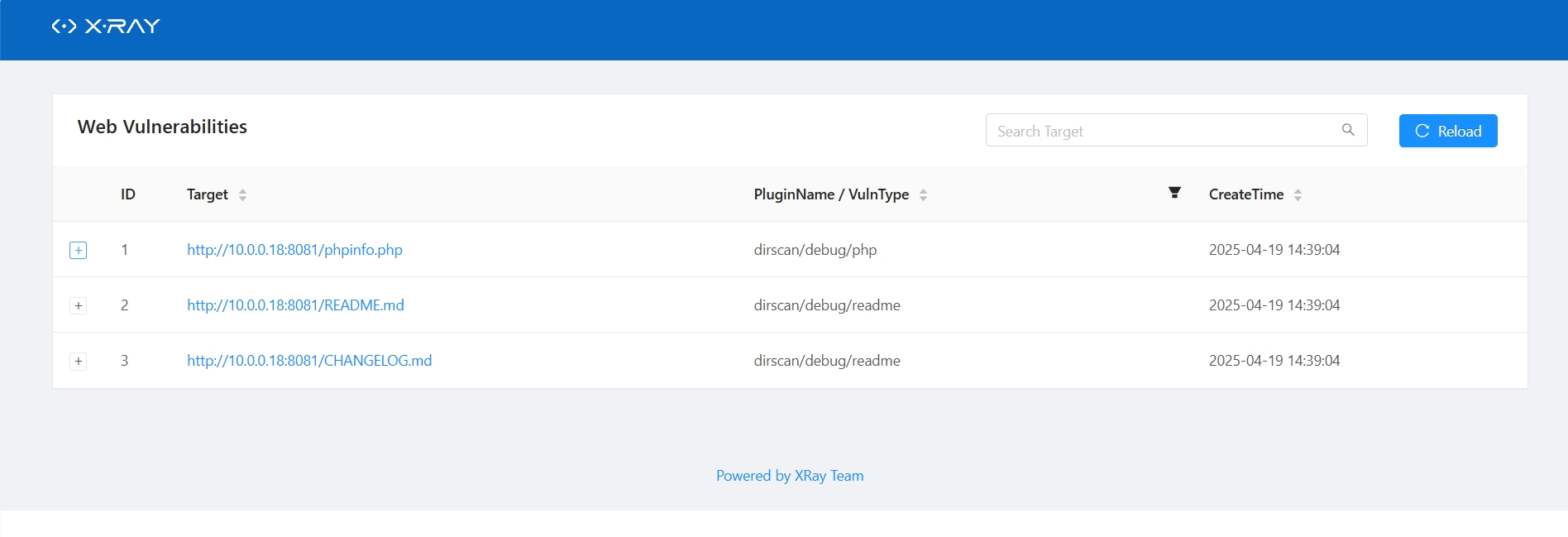

2、使用Burp联动Xray对DVWA站点进行扫描,输出扫描报告

3、Burp Intruder爆破题目

因为今天(4月19日)才做这个作业,所以环境没有了,只能书写步骤

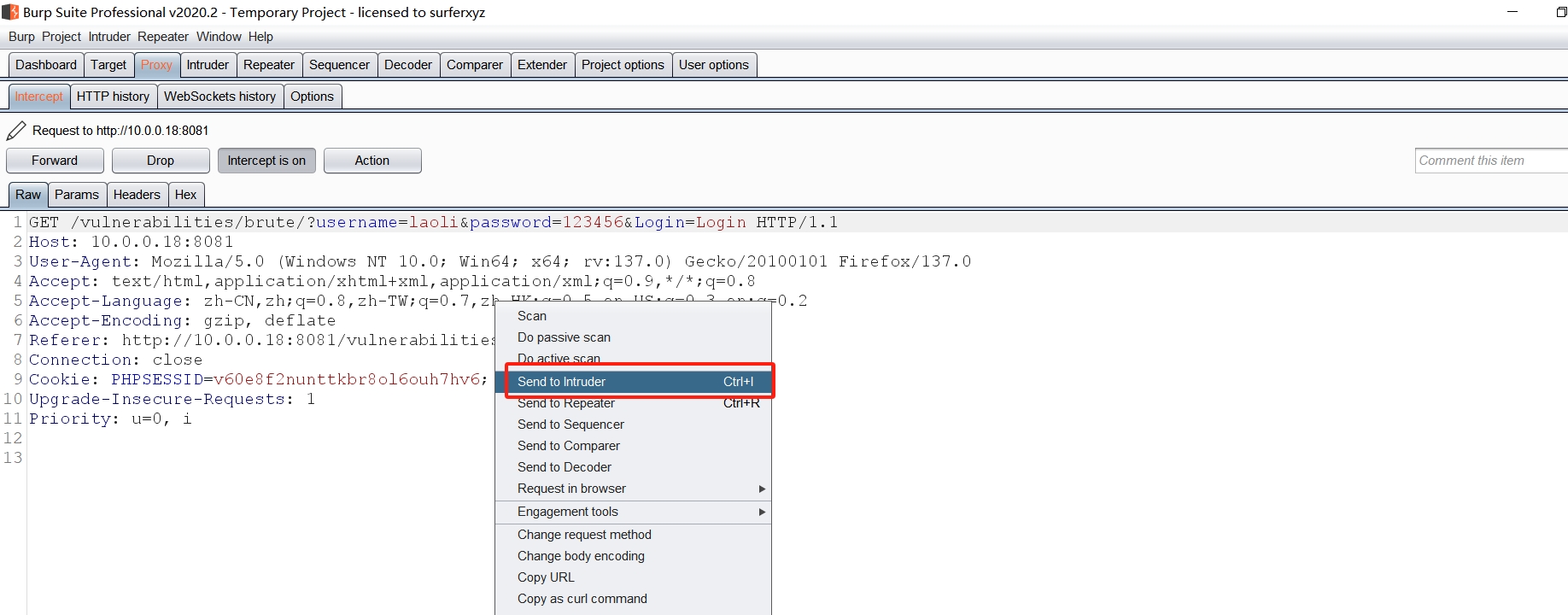

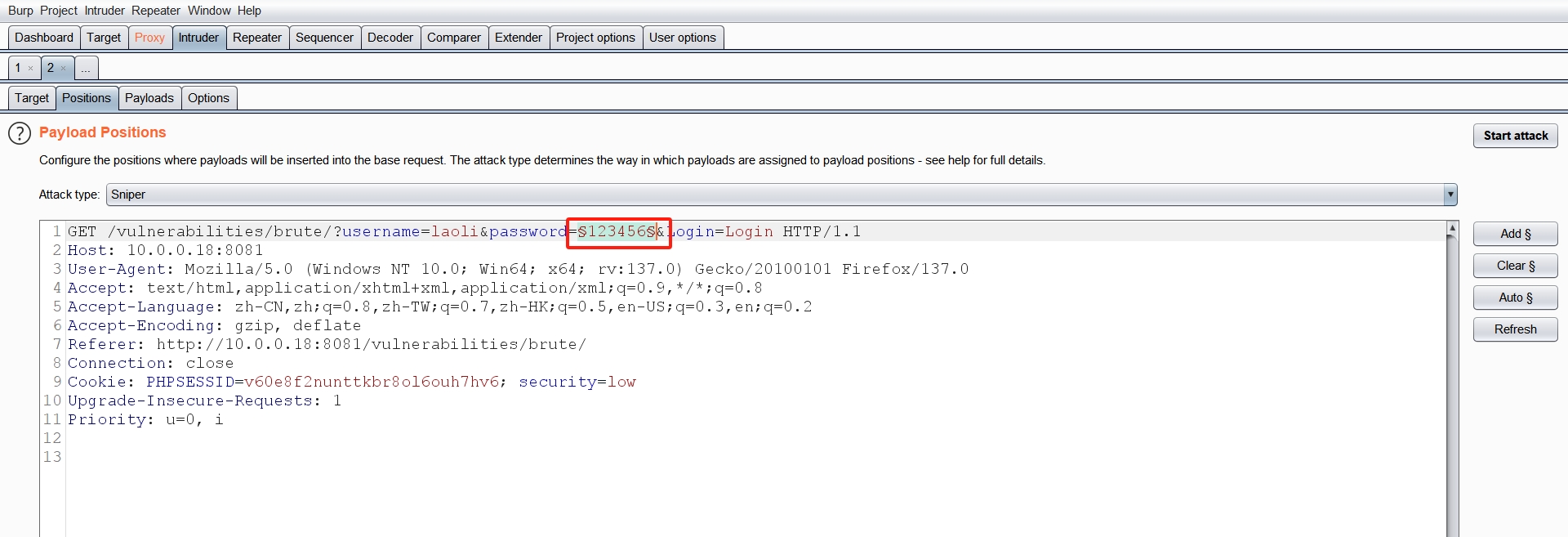

1)老李今年52岁了,他最近也在学习网络安全,为了方便练习,他在DVWA靶场中增设了一个自己的账号,密码就是他的生日,请你想办法破解出他的账号密码

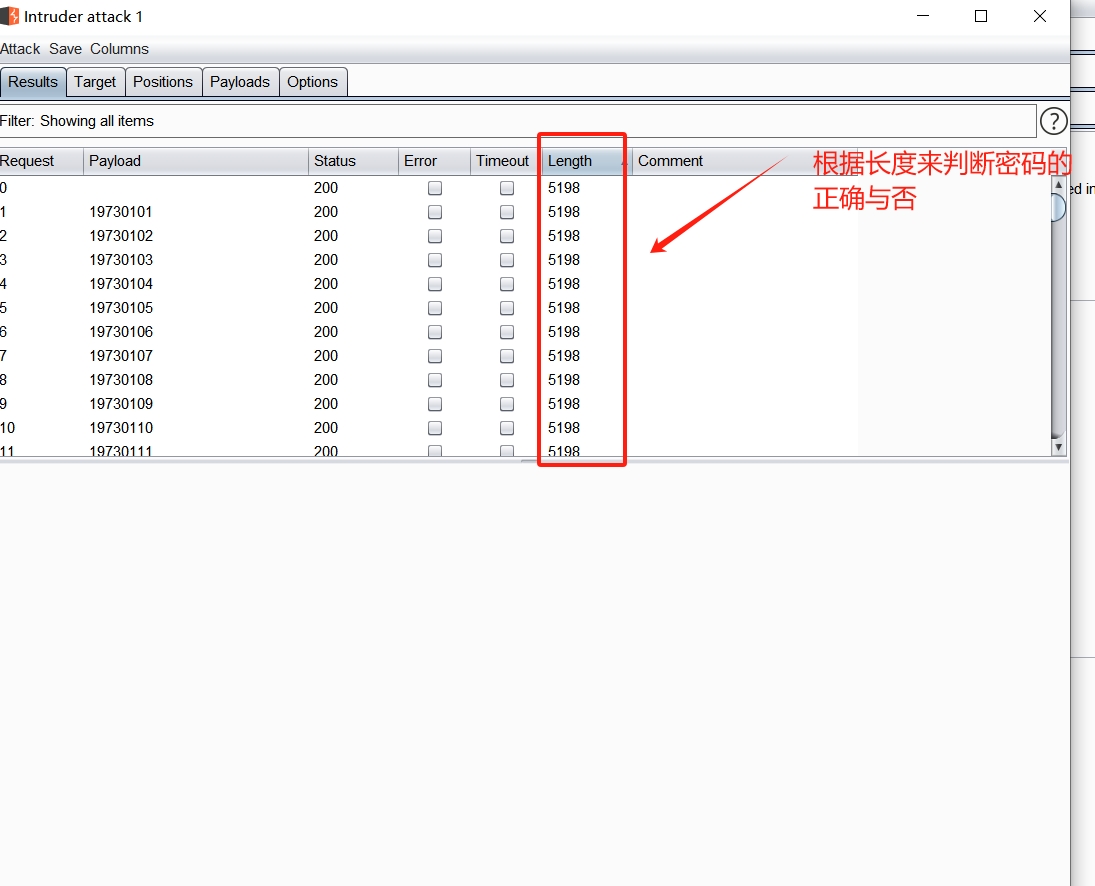

根据题意,猜老李的账号是laoli,密码是19730101-19731231中间的一个数,所以制作一个从19730101-19731231的密码字典pwd.txt

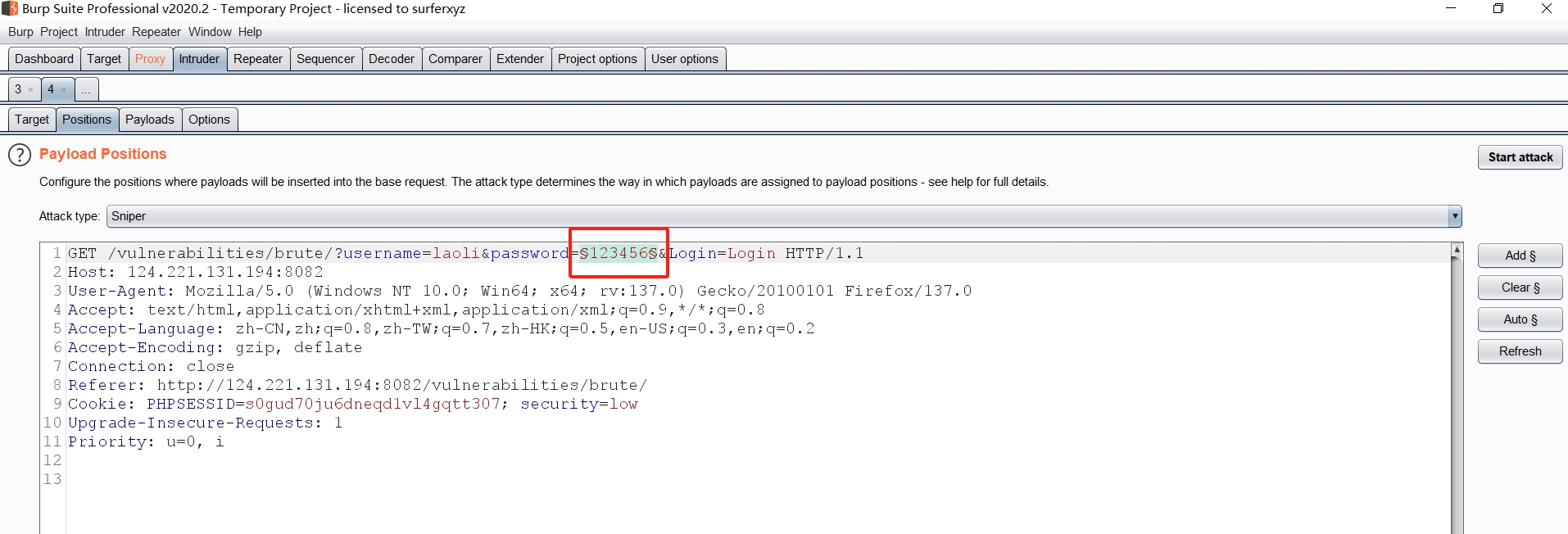

(2)Cookie老师在DVWA靶场中设置了一个账号Magedu,且在靶场中的某处存放了一个文件名为mageduC11.txt的密码字典,请你想办法找到该字典并尝试爆破,以获取账号Magedu的正确密码

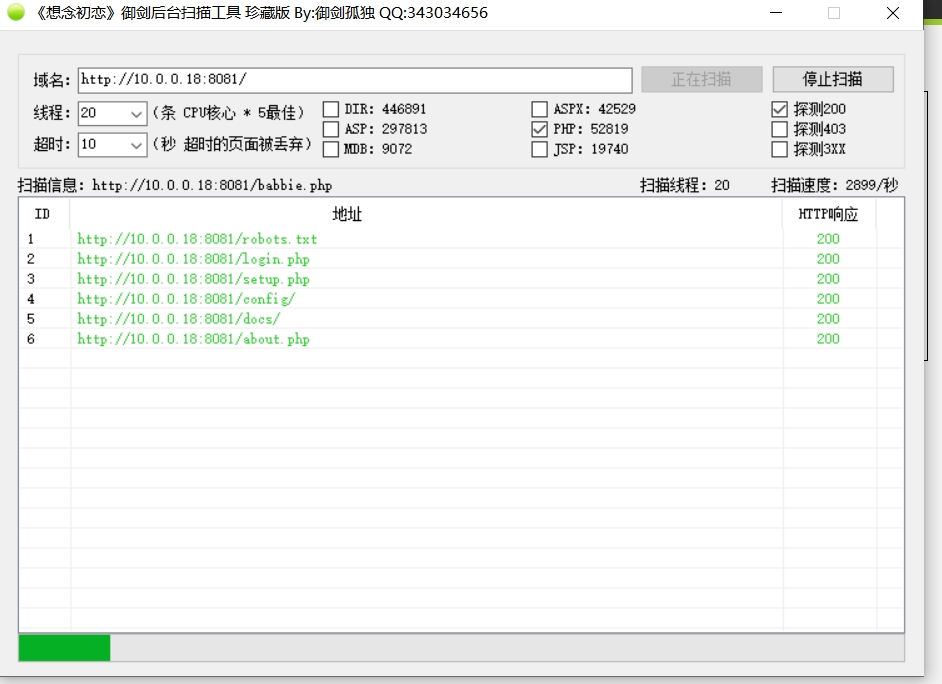

使用御剑工具进行扫描madeduC11.txt文件,首先在御剑的配置文件中写入madeduC11.txt

找到mageduC11.txt文件路径,通过浏览器http://10.0.0.18:8081/mageduC11.txt访问,将数据下载下来

然后使用burp工具的intruder模块进行爆破,与上题步骤一样

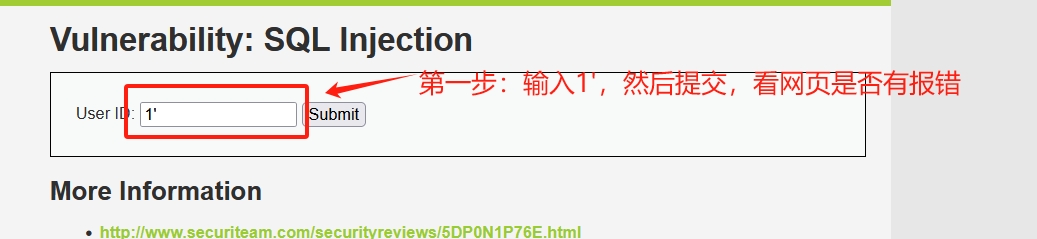

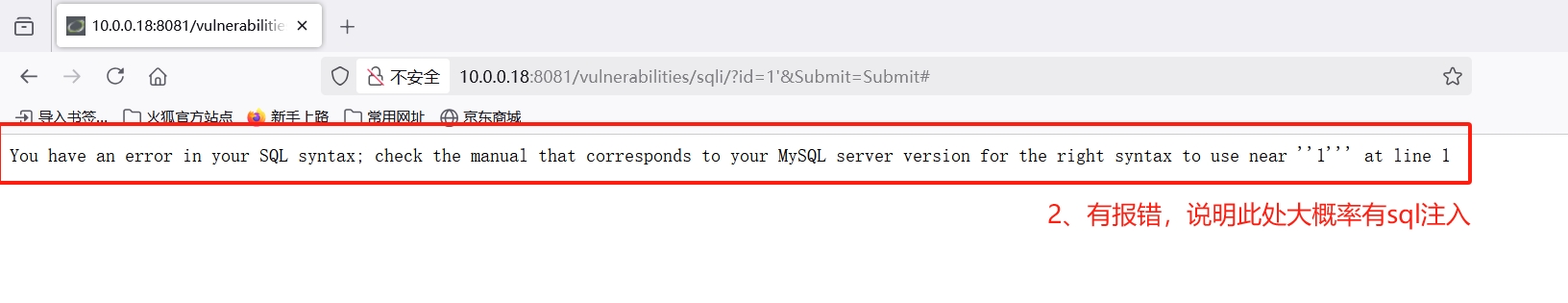

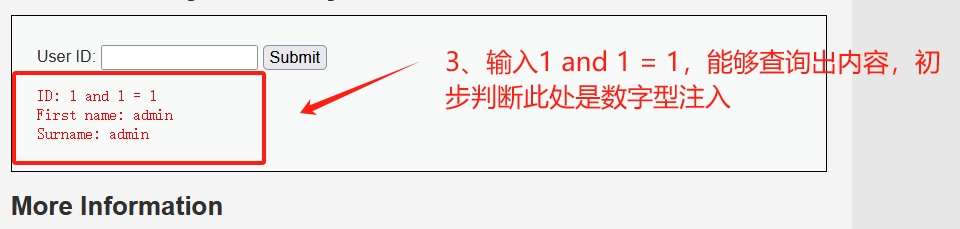

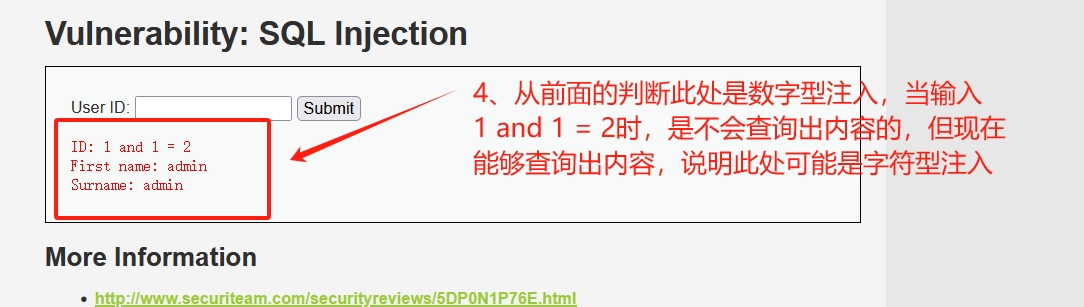

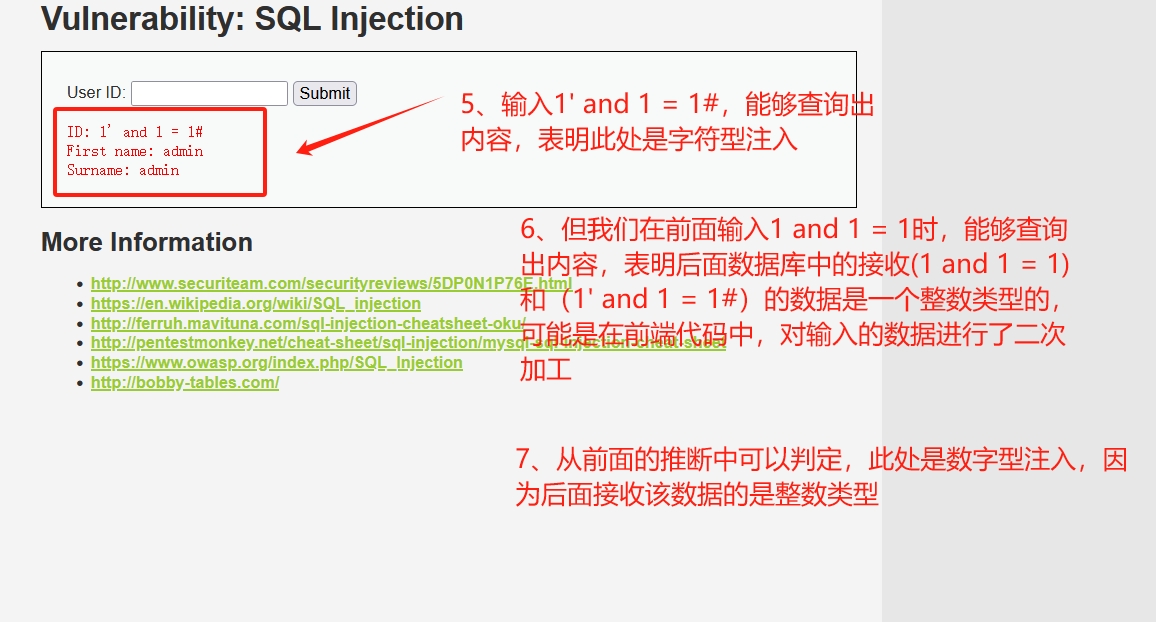

4、在不依赖于DVWA后端数据库的情况,如何通过前端验证的方法判断DVWA中的注入点是数字型注入还是字符型注入?(提示:用假设法进行猜想判断)