💥💥💞💞欢迎来到本博客❤️❤️💥💥

🏆博主优势:🌞🌞🌞博客内容尽量做到思维缜密,逻辑清晰,为了方便读者。

⛳️座右铭:行百里者,半于九十。

📋📋📋本文目录如下:🎁🎁🎁

目录

💥1 概述

📚2 运行结果

🎉3 参考文献

🌈4 Matlab代码实现

💥1 概述

本文旨在对优化链路状态路由(OLSR)路由协议中选择多点中继节点的算法进行详细讲解。

在OLSR路由协议中选择多点中继节点的算法可以分为两个主要步骤来完成。首先是选择覆盖隔离的第二跃点邻居的第一跳邻居,其次是根据最大覆盖范围标准选择其他第一跳邻居。当所有第二跃点邻居都被覆盖时,该算法将停止执行。

在第一步中,我们希望选择覆盖隔离的第二跃点邻居的第一跳邻居。这主要是为了提高数据传输效率和网络可靠性。通过选择这样的中继节点,我们可以避免数据包在传输过程中经过过多的跳数,减少了延迟和丢包的可能性。此外,选择这样的中继节点还可以有效地防止冲突和干扰,提高网络的整体性能。

在第二步中,我们根据最大覆盖范围标准选择其他第一跳邻居。这是为了确保网络中的每个节点都能够被充分覆盖和连接。通过选择距离相对较远的第一跳邻居作为中继节点,我们可以扩大网络的范围,并使网络中的每个节点都能够获得稳定和可靠的连接。这对于支持大规模网络和长距离传输非常重要。

当所有第二跃点邻居都被覆盖时,算法将停止执行。这意味着所有网络节点都已得到充分的连接,并且网络的稳定性和可靠性已经达到最佳状态。

通过以上算法的步骤,OLSR路由协议可以更加智能地选择多点中继节点,以优化网络的性能和效率。这对于各种场景下的无线网络和移动通信都具有重要意义,包括大型企业网络、城市无线覆盖和军事通信等领域。 OLRS路由协议在解决多点中继节点选择方面的研究和改进,将进一步推动无线通信技术的发展和应用。

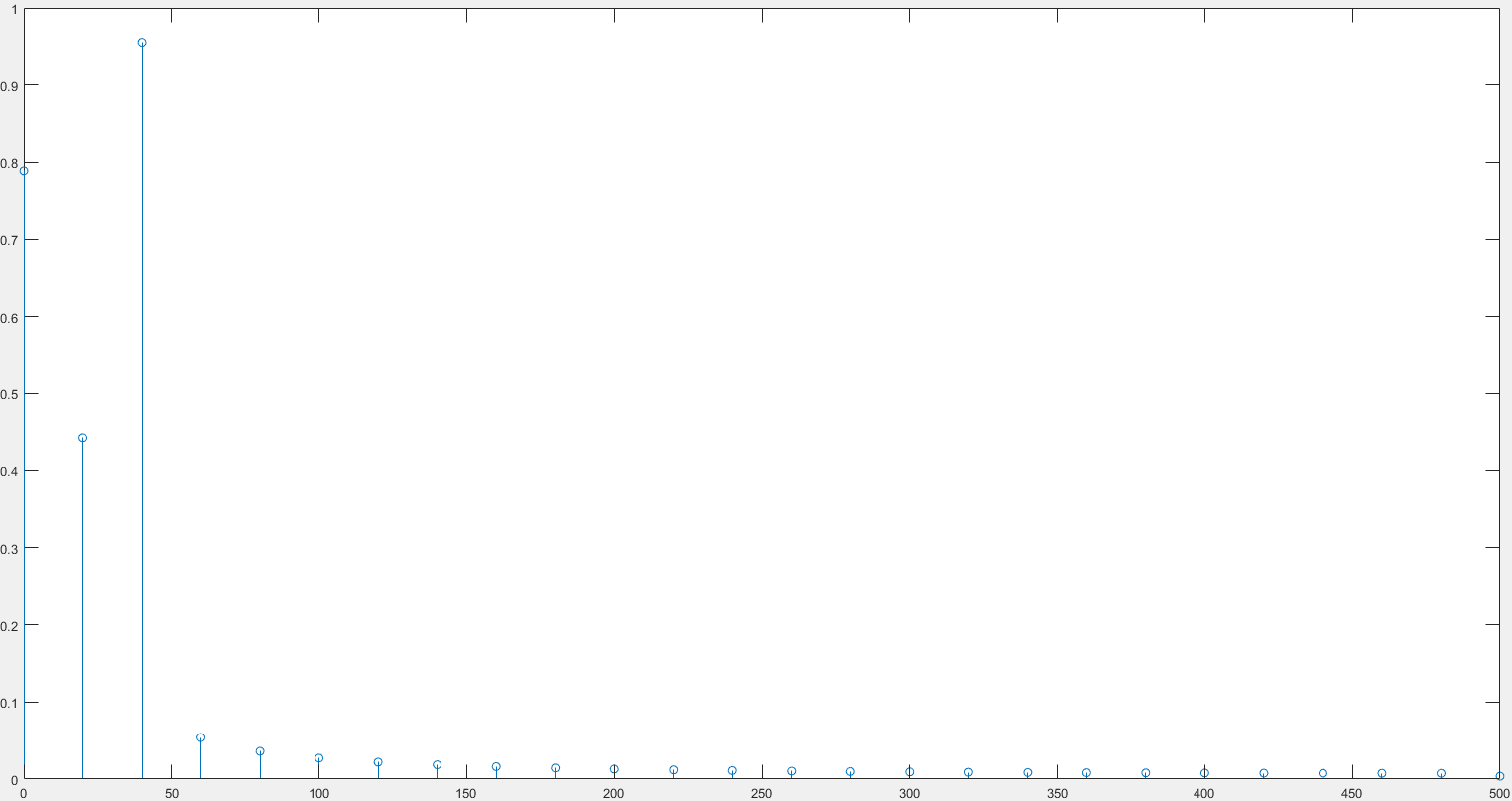

📚2 运行结果

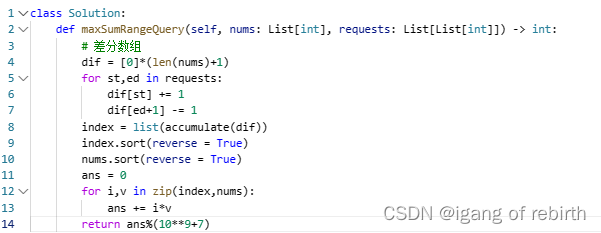

部分代码:

%=========================================================================

% Get the first-hop and second-hop neighbors of a node

% Input: index of a node, graph

% Output: array of first-hop neighbors, array of second-hop neighbors

%=========================================================================

function [firstHop_neighbors, secondHop_neighbors] = get_First_Second_Neighbors(node, graph)

% 1- Get the set of first-hop neighbors of the node

firstHop_neighbors = neighbors(graph, node);

% 2- Get the second-hop neighbors of the node

secondHop_neighbors = [];

for i=1:length(firstHop_neighbors)

% get neighbors of each first hop neighbor

temp_secondHop_neighbors = neighbors(graph, firstHop_neighbors(i));

% check if each neighbor can be added to the second-hop neighbors

for j=1:length(temp_secondHop_neighbors)

x = temp_secondHop_neighbors(j);

if ((~ismember(x, firstHop_neighbors)) && (x~=node) && (~ismember(x,secondHop_neighbors)))

% append to the list of second-hop neighbors

secondHop_neighbors = [secondHop_neighbors, x];

end % end if

end % end for

end % end for

end %end function get_First_Second_Neighbors

🎉3 参考文献

文章中一些内容引自网络,会注明出处或引用为参考文献,难免有未尽之处,如有不妥,请随时联系删除。

[1]杨彬.MANET网络中OLSR路由协议研究与改进[D].电子科技大学[2023-09-14].DOI:CNKI:CDMD:2.1013.334573.

[2]刘杰王玲王杉冯微李文.基于OLSR协议的最小MPR集选择算法[J].计算机应用, 2015, 035(002):305-308,339.

[3]兰鹏,李二涛,何桂仙.基于改进OLSR路由协议mesh网络的研究[J].杭州电子科技大学学报:自然科学版, 2013, 33(4):4.DOI:10.3969/j.issn.1001-9146.2013.04-014.

[4]王帅.OLSR多路径路由协议的改进与仿真研究[D].沈阳建筑大学,2015.DOI:CNKI:CDMD:2.1017.260840.