信息安全:网络安全漏洞防护技术原理与应用.

网络安全漏洞又称为脆弱性,简称漏洞。漏洞一般是致使网络信息系统安全策略相冲突的缺陷,这种缺陷通常称为安全隐患。

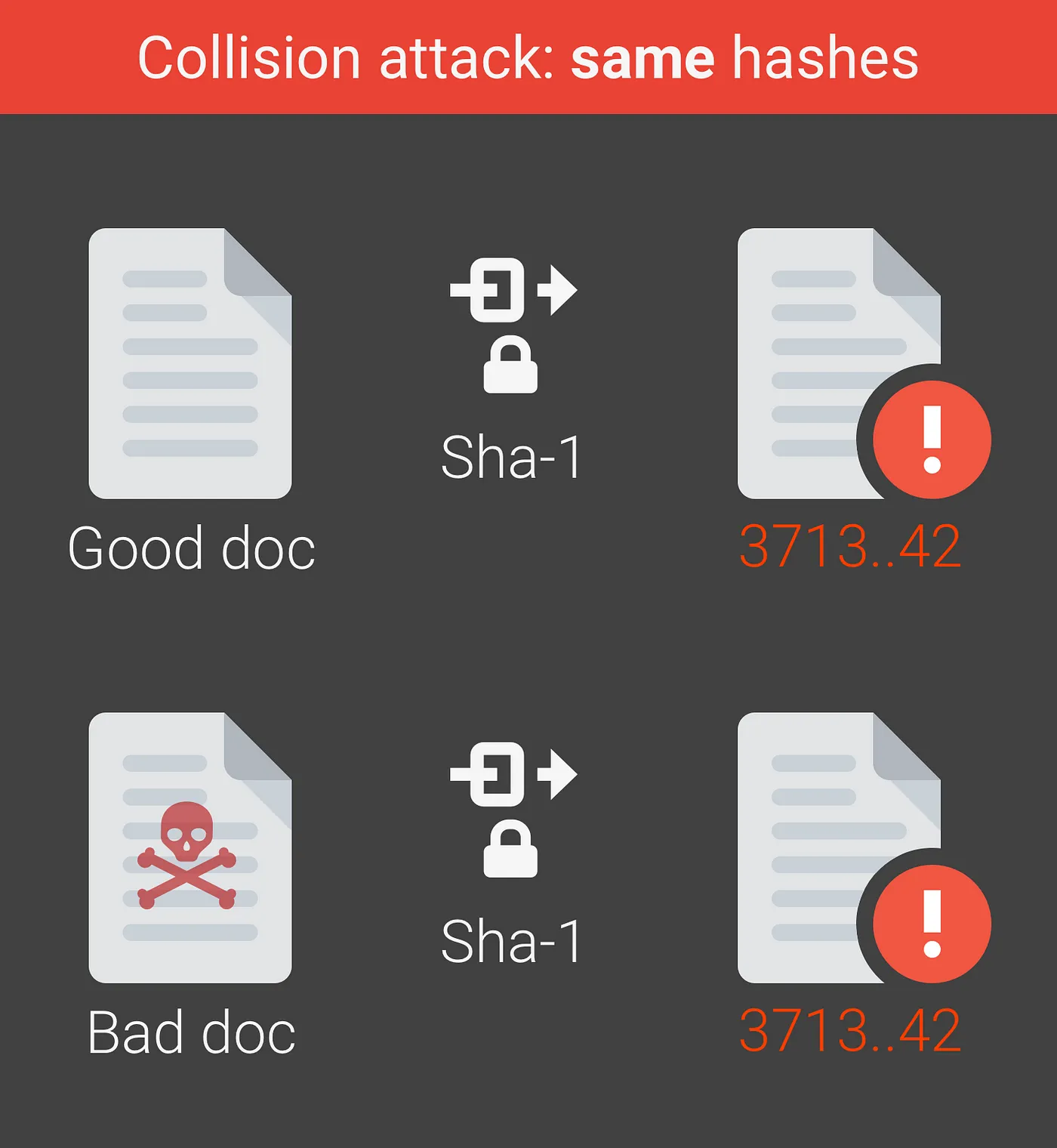

安全漏洞的影响主要有机密性受损、完整性破坏、可用性降低、抗抵赖性缺失、可控制性下降、真实性不保等。

根据漏洞的补丁状况,可将漏洞分为普通漏洞和零日漏洞 。

目录:

网络安全漏洞概述:

(1)网络安全漏洞威胁:

(2)网络安全漏洞问题现状:

网络安全漏洞分类与管理:

(1)网络安全漏洞来源:

(2)网络安全漏洞分类:

(3)网络安全漏洞发布:

(4)网络安全漏洞信息获取:

(5)网络安全漏洞管理过程:

网络安全淜洞扫描技术与应用:

(1)网络安全湍洞扫描:

网络安全漏洞处置技术与应用:

(1)网络安全漏洞发现技术:

(2)网络安全漏洞修补技术:

(3)网络安全漏洞利用防范技术:

网络安全漏洞防护主要产品与技术指标:

(1)网络安全漏洞扫描器:

(2)网络安全漏洞服务平台:

(3)网络安全漏洞防护网关:

网络安全漏洞概述:

(1)网络安全漏洞威胁:

攻击者基于漏洞对网络系统安全构成的安全威胁主要有:敏感信息泄露、非授权访问、 身份假冒、拒绝服务。

漏洞时刻威胁着网络系统的安全,要实现网络系统安全,关键问题之一就是解决漏洞问题,包括漏洞检测、漏洞修补、漏洞预防等。

(2)网络安全漏洞问题现状:

网络信息系统的产品漏洞已是普遍性的安全问题。

目前,我国相关部门针对安全漏洞管理问题,建立起国家信息安全漏洞库 CNNVD 、国家信息安全漏洞共享平台 CNVD,制定和颁发了一系列漏洞标准规范,主要有《信息安全技术安全漏洞分类 (GB/T 33561 2017) 》《信息安全技术安全漏洞等级划分指南 (GB/T30279 2013) 《信息安全技术安全漏洞标识与描述规范 (GB/T 28458—2012) 》 《信息安全技术信息安全漏洞管理规范 (GB/T 30276 2013)》

网络安全漏洞分类与管理:

(1)网络安全漏洞来源:

网络信息系统的漏洞主要来自两个方面: 方面是非技术性安全 漏洞,涉及管理组织结构、管理制度、管理流程、人员管理等;另一方面是技术性安全漏洞,主要涉及网络结构、通信协议、设备、软件产品、系统配置、应用系统等。

(2)网络安全漏洞分类:

1. CVE 漏洞分类:

CVE 是由美国 MITRE 公司建设和维护的安全漏洞字典。 CVE 给出已经公开的安全漏洞的统一标识和规范化描述,其目标是便于共享漏洞数据。

2. cvss 漏洞分级标准 :

CVSS 是一个通用漏洞计分系统,分数计算依据由基本度量计分、时序度掀计分、环境度 量计分组成。

基本度量计分:由攻击向量、攻击复杂性、特权要求、用户交互、完整性影响、保密性影响、可用性影响、影响范围等参数决定。

时序度量计分:由漏洞利用代码成熟度、修补级别、漏洞报告可信度等参数决定。

环境度量计分:由完整性要求、保密性要求、可用性要求、修订基本得分等决定。

3. 我国信息安全漏洞分类:

国家信息安全漏洞库 (CNNVD) 漏洞分类:

CNNVD 将信息安全漏洞划分为:配置错误、代码问题、资源管理错误、数字错误、信息泄露、竞争条件、输入验证、缓冲区错误、格式化字符串、跨站脚本、路径遍历、后置链接、SQL 注入、代码注入、命令注入、操作系统命令注入、安全特征问题、授权问题、信任管理、 加密问题、未充分验证数据可靠性、跨站请求伪造、权限许可和访问控制、访问控制错误和资料不足。

国家信息安全漏洞共享平台 (CNVI)) 漏洞分类:

CNVD 根据漏洞产生原因,将漏洞分为 11 种类型:输入验证错误、访问验证错误、意外情况处理错误数目、边界条件错误数目、配置错误、竞争条件、环境错误、设计错误、缓冲区错误、其他错误、未知错误。

OWASP TOP 10 漏洞分类:

OW ASP (Open Web Application Security Program) 组织发布了有关 Web 应用程序的前十种安全漏洞。

(3)网络安全漏洞发布:

安全漏洞发布一 般由软硬件开发商、安全组织、黑客或用户来进行。

漏洞发布方式主要有 种形式:网站、电子邮件以及安全论坛。

漏洞信息公布内容一般包括:漏洞编号、发布日期、安全危害级别、漏洞名称、漏洞影响平台、漏洞解决建议等。

(4)网络安全漏洞信息获取:

国内外漏洞信息来源主要有四个方面: 一是网络安全应急响应机构;二是网络安全厂商;三是 IT 产品或系统提供商;四是网络安全组织。

1. CERT :

世界上第一个计算机安全应急响应组织。

2. Security Focus Vulnerability

Security Focus Vulnerability Database 是由 Security Focus 公司开发维护的漏洞信息库, 它将许多原本零零散散的、与计算机安全相关的讨论结果加以结构化整理,组成了一个数据库。

CNNVD 是中国信息安全测评中心(以下简称“测评中心”)为切实履行漏洞分析和风险评估职能,负责建设运维的国家级信息安全漏洞数据管理平台,旨在为国家信息安全保障提供服务。

4. 国家信息安全漏洞共享平台 CNVD

国家信息安全漏洞共享平台 (CNVD) 是由国家计算机网络应急技术处理协调中心联合国内重要的信息系统单位、基础电信运营商、网络安全厂商、软件厂商和互联网企业建立的信息安全漏洞信息共享知识库。

5. 厂商漏洞信息

厂商漏洞信息是由厂商自己公布的其生产产品的安全漏洞信息。

(5)网络安全漏洞管理过程:

1. 网络信息系统资产确认:对网络信息系统中的资产进行摸底调查,建立信息资产档案。

2. 网络安全漏洞信息采集:利用安全漏洞工具或人工方法收集整理信息系统的资产安全漏洞相关信息,包括安全漏洞类型、当前补丁级别、所影响到的资产。

3. 网络安全漏洞评估:网络安全漏洞安全威胁量化评估方法可使用国际上较为通用的 CVSS,CVSS 漏洞计分最高为 10 分,漏洞的 CVSS 分数越高表示漏洞的安全威胁越高。

4. 网络安全漏洞消除和控制:常见的消除和控制网络安全漏洞的方法是安装补丁包、升级系统、更新IPS IDS 的特征库、变更管理流程。

5. 网络安全漏洞变化跟踪:安全管理员必须设法跟踪漏洞状态,持续修补信息系统中的漏洞。

网络安全淜洞扫描技术与应用:

(1)网络安全湍洞扫描:

网络安全漏洞扫描是一种用于检测系统中漏洞的技术,是具有漏洞扫描功能的软件或设备,简称为漏洞扫描器。漏洞扫描器通过远程或本地检查系统是否存在已知漏洞。漏洞扫描器一般包括用户界面、扫描引擎、漏洞扫描结果分析、漏洞信息及配置参数库等主要功能模块,具体模块功能介绍如下:

用户界面:用户界面接受并处理用户输入、定制扫描策略、开始和终止扫描操作、分析扫描结果报告等。同时,显示系统扫描器 作状态。

扫描引擎:扫描引擎响应处理用户界面操作指令,读取扫描策略及执行扫描任务,保存扫描结果。

漏洞扫描结果分析:读取扫描结果信息,形成扫描报告。

漏洞信息及配置参数库:漏洞信息及配置参数库保存和管理网络安全漏洞信息,配置扫描策略,提供安全漏洞相关数据查询和管理功能。

漏洞扫描器主要分为三种,即主机漏洞扫描器、网络漏洞扫描器、专用漏洞扫描器:

主机漏洞扫描器:

不需要通过建立网络接就可以进行,其技术原理一般是通过检查本地系统中关键性文件的内容及安全属性,来发现漏洞,如配置不当、用户弱口令、有漏洞的软件版本等。主机漏洞扫描器的运行与目标系统在同一主机上,并且只能进行单机检测。

网络漏洞扫描器:

技术原理是通过与待扫描的目标机建立网络连接后,发送特定网络请求进行漏洞检查。网络漏洞扫描器与主机漏洞扫描的区别在千,网络漏洞扫描器需要与被扫描目标建立网络连接。网络漏洞扫描器便千远程检查联网的目标系统。但是,网络漏洞扫描器由于没有目标系统的本地访问权限,只能获得有限的目标信息,检查能力受限于各种网络服务中的漏洞检查,如 Web FTP Telnet SSH POP3 SMTP SNMP 等。

专用漏洞扫描器:

专用漏洞扫描器是主要针对特定系统的安全漏洞检查工具,如数据库漏洞扫描器、网络设备漏洞扫描器、 Web 漏洞扫描器、工控漏洞扫描器。

网络安全漏洞处置技术与应用:

(1)网络安全漏洞发现技术:

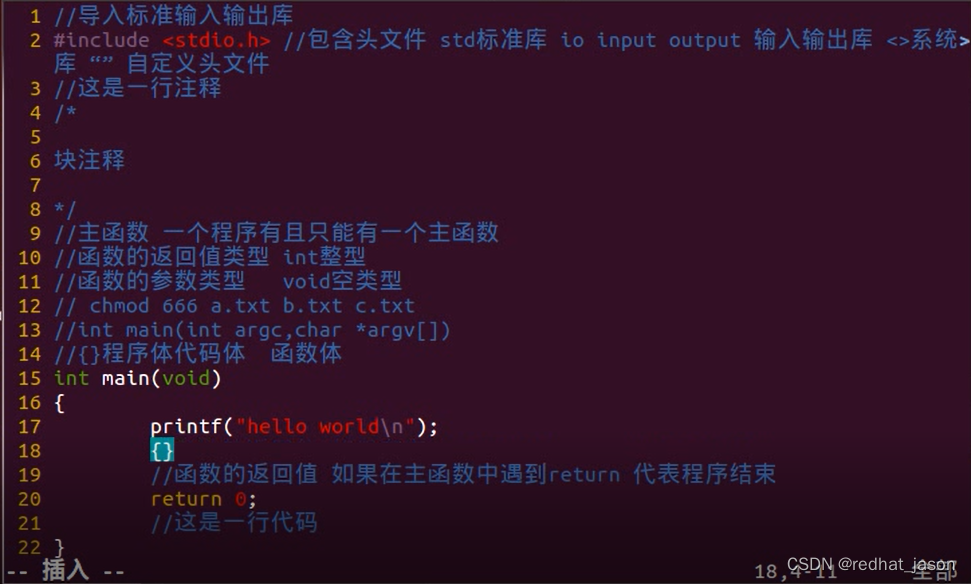

网络安全漏洞的发现方法主要依赖于:人工安全性分析、工具自动化检测及人工智能辅助分析。安全漏洞发现的通常方法是将已发现的安全漏洞进行总结,形成 个漏洞特征库,然后利用该漏洞库,通过人工安全分析或者程序智能化识别。

漏洞发现技术主要有:文本搜索、词法分析、范围检查、状态机检查、错误注入、模糊测试、动态污点分析、形式化验证等。

(2)网络安全漏洞修补技术:

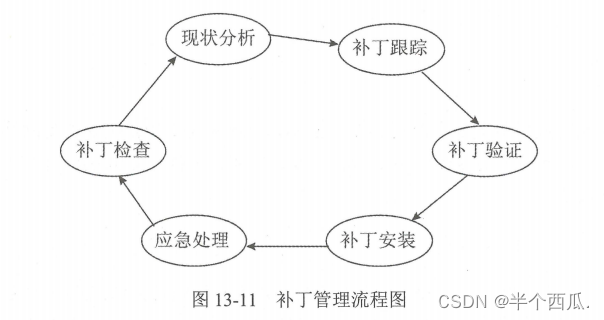

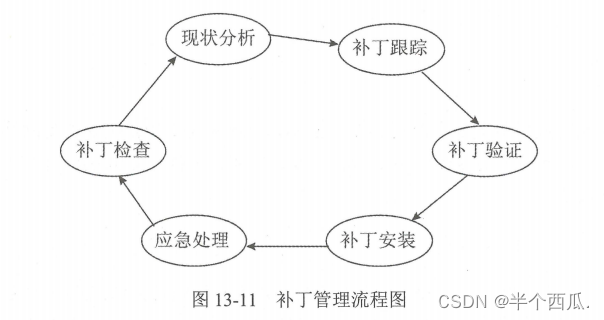

补丁管理是一个系统的、周而复始的工作, 主要由六个环节组成,分别是现状分析、补丁跟踪、补丁验证、补丁安装、应急处理和补丁检查。

(3)网络安全漏洞利用防范技术:

网络安全漏洞利用防范技术主要针对漏洞触发利用的条件进行干扰或拦截,以防止攻击者成功利用漏洞。

(1)地址空间随机化技术:

缓冲区溢出攻击是利用缓冲区溢出漏洞所进行的攻击行动,会以 shellcode 地址来覆盖程序原有的返回地址。地址空间随机化 (Address Space Layout Randomization, ASLR) 就是通过对程序加载到内存的地址进行随机化处理,使得攻击者不能事先确定程序的返回地址值,从而降低攻击成功的概率。

(2)数据执行阻止:

数据执行阻止 (Data Execution Prevention, DEP) 是指操作系统通过对特定的内存区域标注为非执行,使得代码不能够在指定的内存区域运行。利用 DEP, 可以有效地保护应用程序的堆栈区域,防止被攻击者利用。

(3)SEHOP

原理是防止攻击者利用 Structured Exception Handler (SEH) 重写。

(4)堆栈保护

堆栈保护 (Stack Protection) 的技术原理是通过设置堆栈完整性标记以检测函数调用返回地址是否被篡改,从而阻止攻击者利用缓冲区漏洞。

(5)虚拟补丁

虚拟补丁的工作原理是对尚未进行漏洞永久补丁修复的目标系统程序,在不修改可执行程序的前提下,检测进入目标系统的网络流量而过滤掉漏洞攻击数据包,从而保护目标系统程序免受攻击。虚拟补丁通过入侵阻断、 Web 防火墙等相关技术来实现给目标系统程序“打补丁”, 使得黑客无法利用漏洞进行攻击。

网络安全漏洞防护主要产品与技术指标:

(1)网络安全漏洞扫描器:

网络安全漏洞扫描器的产品技术原理是利用已公开的漏洞信息及特征,通过程序对目标系统进行自动化分析,以确认目标系统是否存在相应的安全漏洞。

漏洞扫描器既是攻击者的有力工具,又是防守者的必备工具。利用漏洞扫描器可以自动检查信息系统的漏洞,以便及时消除安全隐患。

网络安全漏洞扫描产品常见的技术指标阐述如下:

1. 漏洞扫描主机数量:产品扫描主机的数量,有无 1P 或域名限制。

2. 漏洞扫描并发数:产品支持并发扫描任务的数量。

3. 漏洞扫描速度:产品在单位时间内完成扫描漏洞任务的效率。

4. 漏洞检测能力:产品检查漏洞的数量和类型,提供的漏洞知识库中是否覆盖主流操作系统、数据库、网络设备。

5. 数据库漏洞检查功能:对 Oracle,MySQL,MS SQL,DB2,Sybase,PostgreSQL,Mongo DB 等数据库漏洞检查的支持程度。

6. Web 应用漏洞检查功能:SQL 注入、跨站脚本、网站挂马、网页木马、 CGI 漏洞等的检查能力。

7. 口令检查功能:产品支持的口令猜测方式类型,常见的口令猜测方式是利用 SMB Telnet FTP SSH POP3 Tomcat SQL Server MySQL Oracle Sybase DB2 SNMP 进行口令猜测。是否支持外挂用户提供的用户名字典、密码字典和用户名密码组合字典。

8. 标准兼容性:产品漏洞信息是否兼容 CVE CNNVD CNVD BugTraq 等主流标准,并提供 CVE 兼容 (CVE Compatible) 证书。

9. 部署环境难易程度:产品对部署环境要求的复杂程度,是否支待虚拟化 VM 平台部署。

(2)网络安全漏洞服务平台:

网络安全产业界推出漏洞相关的产品与服务,如漏洞盒子、补天漏洞响应平台、网络威胁情报服务等.

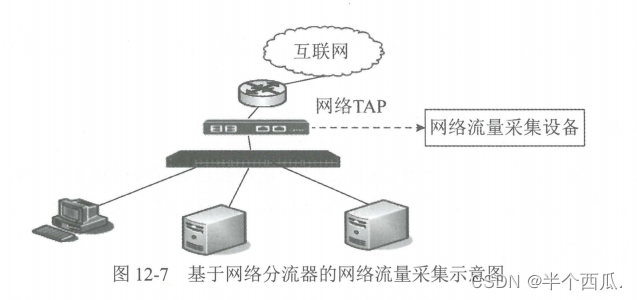

(3)网络安全漏洞防护网关:

从网络流量中提取和识别漏洞利用特征模式 阻 止攻击者对目标系统的漏洞利用。

常见产品的形式是 IPS , Web 防火墙(简称 WAF) 、统一 威胁管理 (UTM) 等.

学习书籍:信息安全工程师教程.