目录

VPN

IPSec

AH

ESP

IKE

工作流程

SSL

SSL协议

握手协议

记录协议

警告协议

非对称密钥协商过程

SSL VPN工作

两种技术对比

VPN

介绍:VPN创建了一个专用隧道,用于安全地传输数据。Internet协议安全(IPSec)和安全套接字层(SSL)是当今使用的两种主要VPN技术。

目的:VPN的目的是为数据交换增加一个安全级别。VPN中的数据隐私通过隧道协议和安全程序来维护。实际上,数据加密在发送方完成,然后通过隧道转发,然后在接收方解密。通过加密始发和接收网络地址,可以增加额外的安全层

两种使用者:远程访问和点对点连接

IPSec

作用:提供数据完整性、基本身份验证和加密服务,以保护数据的修改和未经授权的查看。

组成:身份验证头(AH)、封装安全有效负载(ESP)和互联网密钥交换(IKE)协议。

AH

它提供身份验证、数据完整性检查和重放保护,但不包括对机密性的任何支持。如果数据包不能验证自己,则从目的地点丢弃数据包。

由于AH不保证数据的机密性,因此不会对数据进行加密,因此不需要加密算法。

AH验证保护IP报头和payload。但是不保护传输过程中变化的字段(TTL)。

根据所需的安全级别,AH使用哈希机制,如HMAC-MD5或HMAC-SHA1

AH可用于隧道模式和传输模式。AH在隧道模式下为每个分组创建新的IP报头,而在传输模式下不创建新的报头。

1.传输模式

2.隧道模式

ESP

提供数据机密性

- 加密:将可读的消息转换为不可读的格式,以隐藏消息内容。

- 解密:相反的过程将消息内容从不可读的格式转换为可读的消息。

- ESP使用对称加密算法来提供数据隐私

- 包有效载荷认证也可以由ESP提供。它也可以支持仅认证或仅加密配置。

1.传输模式,相比较来说复杂一点

2.隧道模式

IKE

作为默认协议来确定和协商算法、密钥和协议,并对双方进行身份验证。

它用于设置安全关联(SA)。在交换安全数据之前,必须在两台计算机之间建立安全协议(安全关联),其中双方就如何保护和交换信息达成一致。IKE使用ISAKMP(互联网安全协会和密钥管理协议)和Oakley等协议来定义SA和身份验证的创建、生成和管理过程。

它还通过集中安全关联管理来减少连接时间。

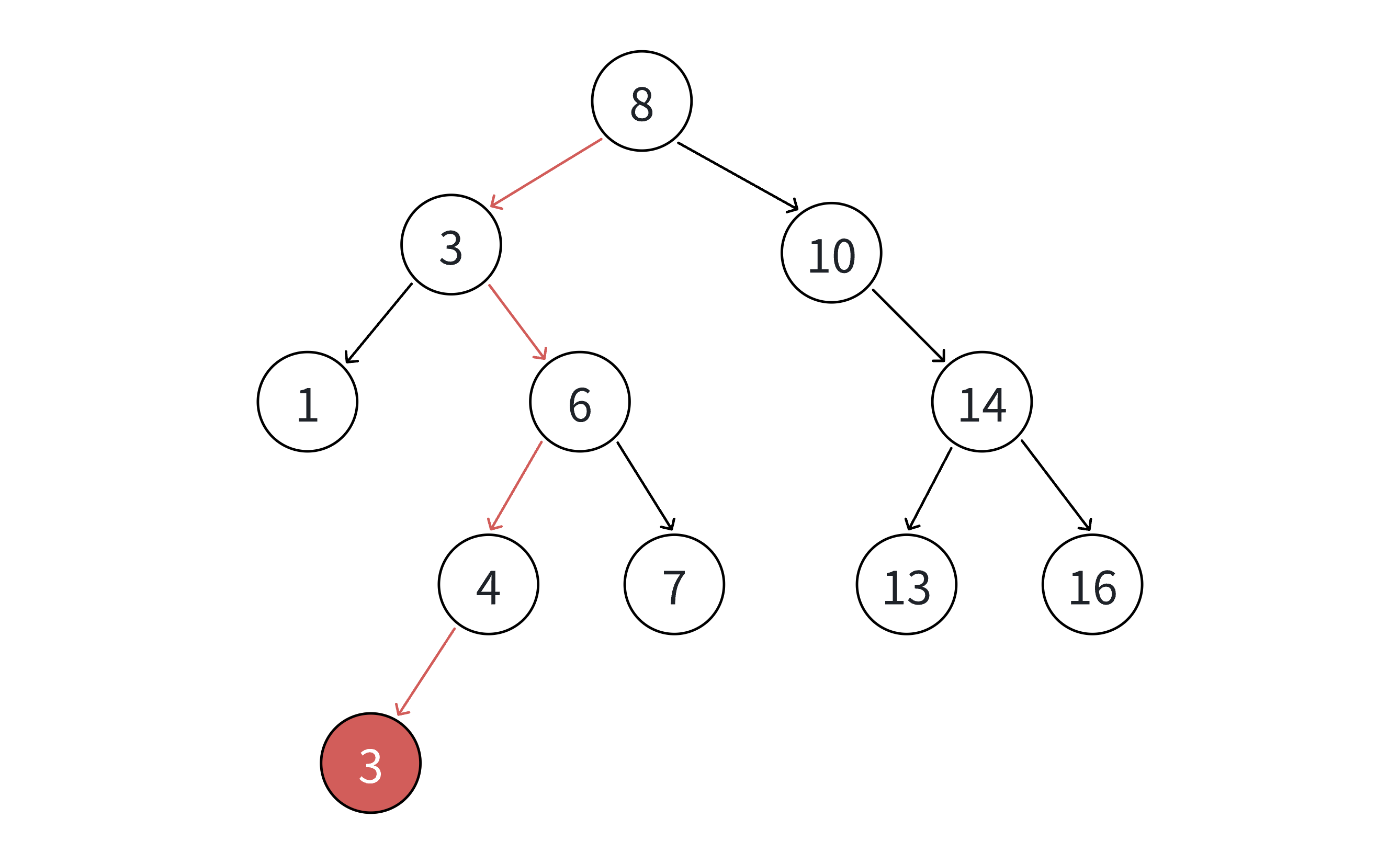

工作流程

- 在两个端点之间创建虚拟隧道

- 配置铭感数据包

- 通过隧道发送到远程

SSL

介绍:

- SSL(安全套接字层)VPN可以与标准Web浏览器一起使用。

- 基于SSL协议,该协议为http流量和数据身份验证提供加密。也可以使用SSL保护真实的实时协议(RTP)流量。

- SSL VPN允许远程用户访问内部网络连接、客户端/服务器应用程序和Web应用程序。

- 客户端和服务器端的通信由SSL协议实现,它包括三个协议:握手协议、记录协议和告警协议。

SSL协议

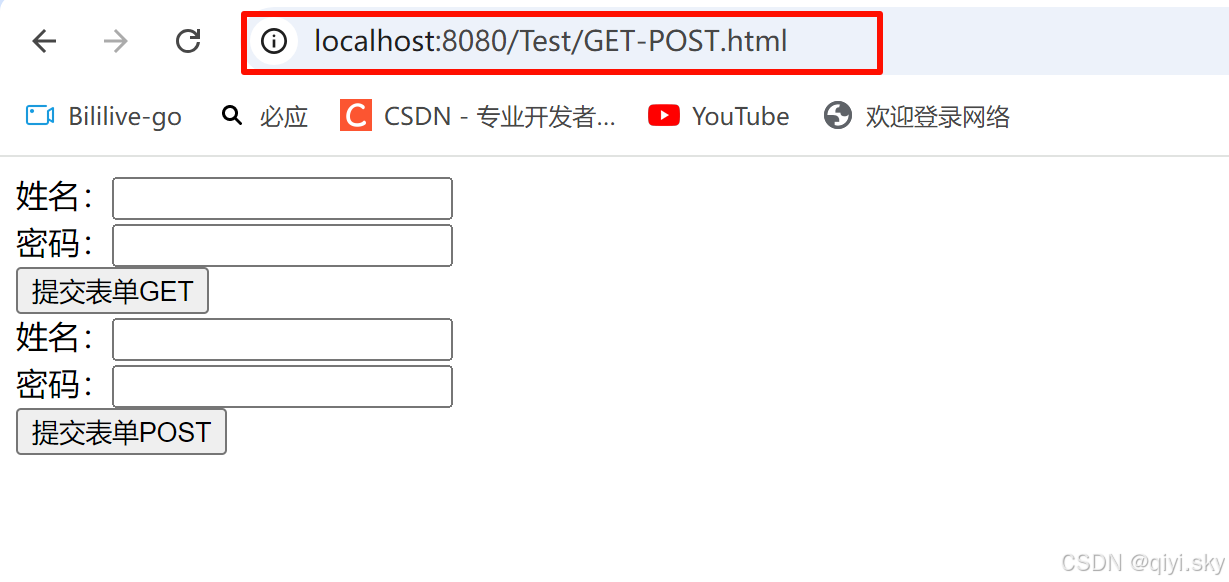

握手协议

- 服务器端与客户端进行加密算法协商;

- 服务器端向客户端进行身份验证;

- 数据加密采用SSL对称加密;

- 共享密钥协商采用非对称加密。

记录协议

- 客户端和服务器端使用共享密钥对数据进行加密。这些消息的格式由记录协议规定。

- 通常,包括消息摘要以确保消息未被更改,并使用对称密码对整个消息进行加密。

警告协议

- 如果服务器或客户端检测到错误,则发送包含错误的警报。

- 警报消息的类型包括警告、严重和致命。可以基于接收到的警报消息来终止或限制会话。

非对称密钥协商过程

SSL VPN工作

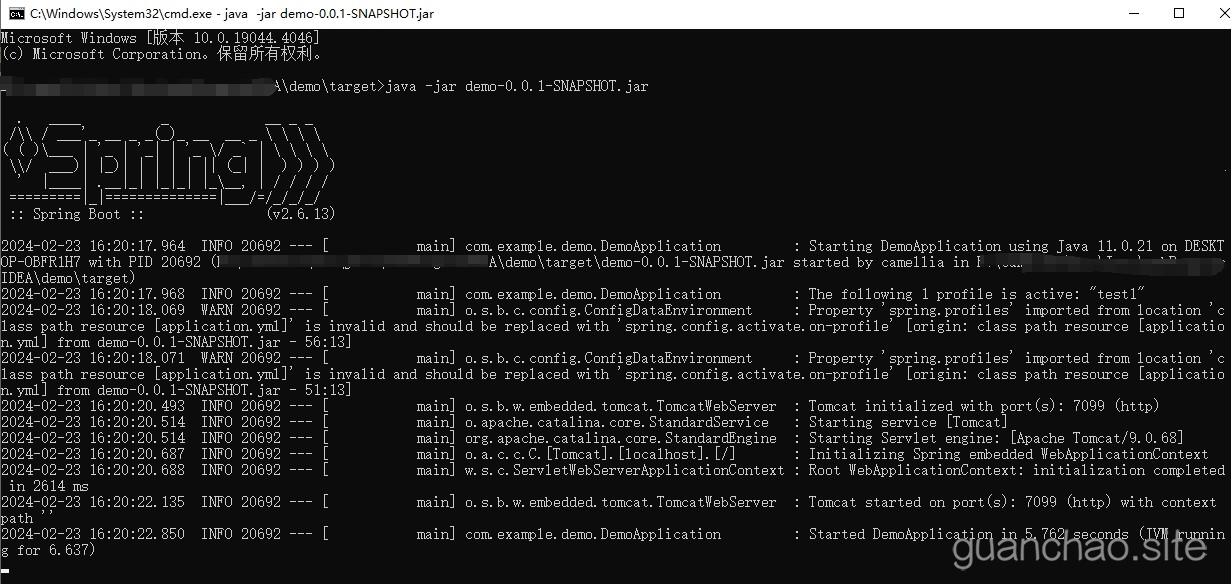

工作流程图

流程介绍

- 公司的所有VPN连接都通过SSL VPN网关接受。所有到内部应用程序服务器的连接也由SSL VPN网关发起。

- 内部应用程序服务器由防火墙A保护,而防火墙B外部允许任何Internet机器连接到SSL VPN网关。

- 首先,用户连接到公司的网关,认证成功后,网关提供公司用户需要访问的应用程序列表。同时,网关通过防火墙A发起与内部应用服务器的连接,接收到的响应由SSL VPN网关封装并发送给用户。

- 这样,就在SSL VPN网关和用户机器之间建立了SSL VPN隧道。

两种技术对比

参考论文:B.K. Chawla, O. Gupta, B. Sawhney, A review on IPsec and SSL VPN, Int. J. Sci.

Eng. Res. 5 (11) (2014) 21–24.