前言

当前,网络安全漏洞所带来的风险及产生的后果,影响到网络空间乃至现实世界的方方面面,通信、金融、能源、电力、铁路、医院、水务、航空、制造业等行业各类勒索、数据泄露、供应链、钓鱼等网络安全攻击事件层出不穷。因此,加强对漏洞管理的迫切性、重要性日趋突出。

国家层面已经出台相关法律法规、标准规范,通信、金融等行业层面出台监管规定、管理规范,企业层面也正在逐步形成漏洞管理相关制度。同时,各类网络安全技术和产品,如漏洞扫描、资产安全、漏洞管理、暴露面管理、攻击面管理、态势感知、SOC、威胁管理等等系统都包含有漏洞管理相关能力。但实际作用和效果仍有很大进步空间。

运营者层面漏洞管理的理想效果是“所有系统漏洞均应得到及时发现、及时处置”,其底线目标是“系统漏洞不被攻击者利用并产生危害影响”。那么,是否有章可循去达到漏洞管理目标呢?目前全球尚未有成熟的标准或度量体系可供借鉴。 星河安全多年来一直在帮助客户建立漏洞管理能力、输出情报和数据、提供漏洞管理服务,在客户需求、运营管理方面具有深厚积累,根据当前网络安全形势,结合未来最新的技术发展,提出漏洞管理十大度量指标,以期在设计、建设、评价、优化漏洞管理能力方面提供价值。

漏洞管理十大度量指标

漏洞管理十大度量指标分为资产覆盖率、风险资产识别粒度、检测能力完备程度、漏洞数据管理分析能力、优先级(VPT)应用程度、整改措施完备性、关闭漏洞百分比、漏洞重现率、响应时效性、运营管理完备程度等十个指标。

01资产覆盖率

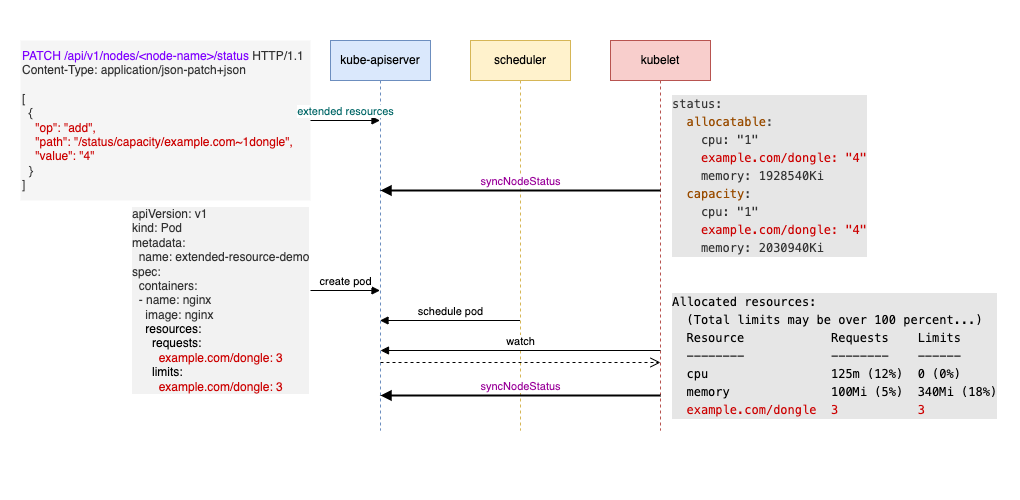

此度量指标主要考察漏洞管理计划中资产覆盖面有无短板。 管理覆盖面:应该确定漏洞管理计划是否覆盖网络空间所有联网资产。除传统IT资产外,行业特有的如工控、物联网等专有资产,新兴技术如云、微服务、容器等,以及开发团队依赖的多个层面的开源组件等。

资产数据标准:资产库并非资产数据堆积,应建立资产数据标准,形成有标准的资产数据库,利于数据交换、数据共享,盘活资产数据。

SBOM技术:应形成软件物料清单SBOM,目前SBOM的主要安全用例是识别软件供应链中的已知漏洞和风险。可通过供应商申报、SAST、SCA等多种功能方式形成清单。SBOM可大幅度避免扫描,提升响应能力。

扫描技术覆盖面:扫描应覆盖所有资产类型和范围,避免形成扫描孤岛,可供选择的扫描技术有DAST、SAST、IAST、SCA等。重要资产可使用多品牌工具交叉扫描。

02 风险资产识别粒度

此度量指标考察对风险资产的识别能力和管理粒度。

已不受厂家支持产品:应识别并重点关注已经结束寿命的老旧系统、组件等。此类产品造成的隐患往往很大,原因或是厂家消失,或是厂家已不再针对该产品发布漏洞补丁、更新程序。 P2P软件:应识别网内运行的P2P软件。P2P软件往往会带来恶意代码安装、数据泄露、易受攻击、拒绝服务、感染病毒等风险。

远程桌面共享:识别并形成远程桌面共享资产清单。避免允许NetBIOS的传入流量(UDP 137和138、TCP 135-139和445)。监测TCP 3389(RDP)服务等。

高危端口和服务:应定义高危端口和服务列表,尤其是对互联网开放的端口和服务,重点关注其关联漏洞。监测允许远程会话的协议的所有公共端口,例如TCP 22(SSH)、TCP 23(Telnet)、TCP 3389(RDP)以及TCP 20和21(FTP)等。

互联网暴露:互联网暴露资产受攻击机率较大,应充分识别互联网暴露资产,建立暴露面资产清单。

03 检测能力完备程度

此度量指标考察漏洞检测能力。以此反映掌握漏洞态势的时效性能力。

检测周期和频率:应针对资产重要程度形成不同的周期性检测的机制,并可用自动化手段落实。

检测场景:应针对不同的检测场景,如资产存活、资产指纹、端口服务、漏洞等场景,或DevSecOps、暴露面监测等场景细化检测手段、检测策略、检测机制等。

时效指标:应形成每个场景的时效性量化指标。如单位资产(如100IP)的漏洞检测时间要在30分钟内完成,全网暴露面资产检测要在2个小时内完成。

04 漏洞数据管理分析能力

此度量考察漏洞数据质量管理、漏洞跟踪分析能力。

多源异构漏洞归一化:应具备漏洞数据标准,在标准化的基础上对多来源数据进归一化,方便统一分析管理,压缩减少漏洞数量。

原始扫描数据清洗过滤:应对扫描原始数据中的非风险、干扰性数据进行清洗过滤,筛选出有价值的漏洞数据,再次减少需要分析处置的漏洞数量。

随时间变化平均漏洞数:统计分析资产、系统、部门、组织整体的漏洞数量(级别、POC/EXP漏洞、关键漏洞)在生命周期过程中变化趋势,体现漏洞处置效果,掌握风险的态势,优化处置措施。

随时间变化新增漏洞数:统计分析新披露漏洞(级别、POC/EXP漏洞、关键漏洞)、增加新资产带来漏洞,优化新增漏洞处置措施。

05 优先级(VPT)应用程度

此度量考察对海量漏洞、关键漏洞风险管理能力。不同组织根据自身能力和管理要求选择不同的优先级方案。

基于漏洞级别:制定基于超危、高、中、低等不同级别的优先级措施,如超危、高危级别漏洞要优先处置。

基于威胁情报关联的可利用漏洞:通过威胁情报关联漏洞,查看漏洞当时是否有POC/EXP。有POC/EXP漏洞可作为高优先级漏洞处置。

基于实战化的关键漏洞列表:基于CISA KEV、VKB关键漏洞列表的实战化漏洞,作为优先处置对象。大型组织中,经过数据清洗过滤、关联POC/EXP后,待处理漏洞仍然是海量的,可把此类漏洞作为关键风险优先处置。

基于多属性决策算法:多属性包括了资产各类属性、漏洞各类属性、情报各类属性、生命周期管理各类属性,可作为 VPT风险计算因子。

06 整改措施完备性

此度量考察漏洞处置、风险控制手段的丰富性及管理能力。

补丁数量:在给定时间范围内应用补丁数量,帮助改进补丁管理策略。

缓解措施数量:使用缓解措施的漏洞数量,条件满足时升级设备或应用更新补丁。

网关防御措施数量或虚拟补丁数量:无法升级或无法及时升级补丁、使用缓解措施情况下,使用IPS、WAF等网关防御措施进行风险缓解的漏洞数量。

07 关闭漏洞百分比

此度量考察成功处置漏洞的结果,体现阶段性漏洞处置成果。

基于漏洞总数:以漏洞总数作为基数,关闭状态漏洞占漏洞总数的百分比。某些行业或企业会以漏洞总数修复率为考核管理要求。

基于漏洞级别:已关闭漏洞级别数量占该漏洞级别总数的百分比。某些行业以超危、高危漏洞的修复率作为漏洞管理人员的考核指标。

基于资产权重:以资产权重作为漏洞修复的前置条件,资产权重作为优先级VPT的计算因子。

SLA或考核指标:基于行业、企业监管或管理要求而关闭的漏洞数量。根据可用的时间和资源评估修复的有效性。

08 响应时效性

此度量考察漏洞响应的及时性。

漏洞捕获时间:从情报、爬虫中获取漏洞信息的时间。

预警时间:组织内发布预警信息的时间。

网内排查时间:漏洞的影响范围,受影响资产定位所需时间。风险越长,受攻击几率越大,风险越高。方式有人工排查、扫描工具扫描、SBOM清单关联等。

处置时间:受影响资产上漏洞的处置的时间,或处置的时间要求。

09 漏洞复现率

此度量考察漏洞修复的成功率。

漏洞复现率:加固措施不到位、补丁没有完全修复等导致漏洞在关闭后重新被检测到。复现率为复现漏洞数量占关闭漏洞数量百分比。

10 运营管理完备程度

此度量考察漏洞管理体系的健全程度,漏洞运营管理能力成熟度。

闭环流程:是否具备生命周期闭环流程管理能力。 专职人员:是否配置专门的人员。 部门协同度:闭环流程中涉及部门的参与、配合程度。包括与上级监管单位、外部漏洞收录组织、情报组织、服务单位的协同。 系统协同度:闭环流程中涉及到的工具、系统、平台间API接口打通、数据共享程度。 运营制度:是否有健全的漏洞管理运营制度。 考核办法:是否有可落实的考核指标和管理办法。

网络安全学习路线 (2024最新整理)

第一阶段:安全基础

网络安全行业与法规

Linux操作系统

计算机网络

HTML PHP Mysql Python基础到实战掌握

第二阶段:信息收集

IP信息收集

域名信息收集

服务器信息收集

Web网站信息收集

Google hacking

Fofa网络安全测绘

第三阶段:Web安全

SQL注入漏洞

XSS

CSRF漏洞

文件上传漏洞

文件包含漏洞

SSRF漏洞

XXE漏洞

远程代码执行漏洞

密码暴力破解与防御

中间件解析漏洞

反序列化漏洞

第四阶段:渗透工具

MSF

Cobalt strike

Burp suite

Nessus Appscea AWVS

Goby XRay

Sqlmap

Nmap

Kali

第五阶段:实战挖洞

漏洞挖掘技巧

Src

Cnvd

众测项目

热门CVE漏洞复现

靶场实战

学习资料的推荐

学习框架已经整理完毕,现在就差资料资源了,我这里整理了所有知识点对应的资料资源文档,大家不想一个一个去找的话,可以参考一下这些资料!

1.视频教程

2.SRC技术文档&PDF书籍

3.大厂面试题

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。

![C语言-详细讲解-洛谷P1075 [NOIP2012 普及组] 质因数分解](https://i-blog.csdnimg.cn/direct/e5b1f48dedd94350acc83769fc33c301.jpeg)