端口安全

一、端口安全概述

1.1、端口安全概述:端口安全是一种网络设备防护措施,通过将接口学习的MAC地址设为安全地址防止非法用户通信。

1.2、端口安全原理:

| 类型 | 定义 | 特点 |

| 安全动态MAC地址 | 使能端口而未是能Stichy MAC功能是转换的MAC地址。 | 设备重启后表项会丢失,需要重新学习。缺省情况下不会被老化,只有在配置安全MAC的老化时间后才可以被老化。 |

| 安全静态MAC地址 | 是能端口安全时手工配置的静态MAC地址。 | 不会被老化,手动保存配置后重启设备不会丢失。 |

| Sticky MAC地址 | 使能端口安全后又同时使能Sticky MAC功能后转换到的MAC 地址 | 不会老化,手动保存配置后重启设备不会丢失。 |

1.3、安全MAC地址通常与安全保护动作结合使用,常见啊安全保护动作有:

Restrict:丢弃源MAC地址不存在的报文并上告警。

Protect:只丢弃源MAC地址不存在的报文,不上报告警。

Shutdown:接口状态被置为error-down,并上报告警。

1.4、当端口安全功能或者Sticky MAC功能/去使能时,接口上的MAC变化如下:

(1)端口安全功能:

1)使能之后,接口上之前学习到的动态MAC地址表项将被删除,之后学习到的MAC地址将变为安全动态MAC地址。

2)去使能之后,接口上的安全动态MAC地址将被删除,重新学习动态MAC地址。

(2)Sticky MAC地址功能

1)使能之后,接口上的安全动态MAC地址表项将转化为Sticky MAC地址,之后学习到的MAC地址变为Sticky MAC地址;

2)去使能之后,接口上的Sticky MAC地址,会转换为安全动态MAC地址。

1.5、安全动态MAC地址的老化类型分为:绝对时间老化和相对时间老化 。

假如设置老化时间为5分钟,则

1)绝对时间老化:系统每隔1分钟计算一次MAC的存在时间,若大于等于5分钟,则立即将该安全动态MAC地址老化,否则,等地啊1分钟在检测计算。

2)相对时间老化:系统每隔1分钟检测一次是否该MAC的流量,若没有流量,则经过5分钟后将该安全动态MAC地址老化。

二、端口安全配置

拓扑图:

实验要求:

- 将S1的G0/0/1接口学习MAC地址设置为安全动态MAC地址,限制MAC地址学习数量为2,超过的则将端口Shutdown;

- 将S10/0/2接口设置为安全静态MAC地址,限制学习数量为1;

- 将S0/0/3接口设置为sticky MAC地址,限制寻恶习数量为1

实验步骤:

(1)配置S1的G0/0/1口的端口安全

<Huawei>system-view

[Huawei]undo info-center enable

[Huawei]sys S1

[S1]int g0/0/1

[S1-GigabitEthernet0/0/1]port-security enable

[S1-GigabitEthernet0/0/1]port-security max-mac-num 2

[S1-GigabitEthernet0/0/1]port-security protect-action shutdown

[S1-GigabitEthernet0/0/1]quit

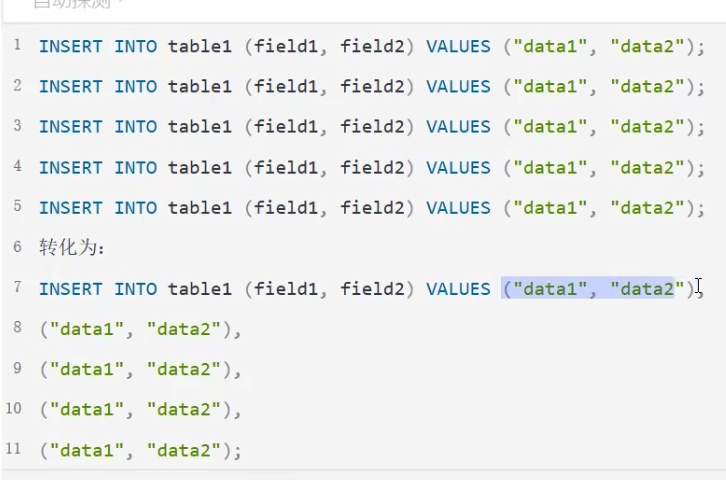

使用PC1、PC2访问PC4,再查看S1的mac地址表

PC1

PC2

在S2设备上接入一台非法设备,尝试访问PC4

在S2设备上接入一台非法设备,尝试访问PC4

可以发现时无法通信的,如果要恢复网络,需要处理攻击者,并且由管理员手动开启或者配置自动恢复功能,使用restart命令重启接口进行恢复。

(2)配置S1的G0/0/2口为安全静态mac

[S1]int g0/0/2

[S1-GigabitEthernet0/0/2]port-security enable

[S1-GigabitEthernet0/0/2]port-security mac-address sticky

[S1-GigabitEthernet0/0/2]port-security mac-address sticky 5489-9809-5783 vlan 1

[S1-GigabitEthernet0/0/2]port-security max-mac-num 1

[S1-GigabitEthernet0/0/2]q

查看MAC地址

可以发现PC3即使没有通信,其MAC地址也被静态绑定再该接口上,类型为Sticky,并且不会被老化。

(3)配置S1的G0/0/3口为sticky mac

[S1]int g0/0/3

[S1-GigabitEthernet0/0/3]port-security enable

[S1-GigabitEthernet0/0/3]port-security mac-address sticky

[S1-GigabitEthernet0/0/3]port-security max-mac-num 1

[S1-GigabitEthernet0/0/3]q

在没通信之前,交换机的MAC地址表并没有其它MAC地址对应。

在PC4上访问PC3

再次查看MAC地址表

三、总结:

端口安全是一种有效的网络安全措施,通过对网络接口上的设备进行身份验证和访问控制,帮助保护网络免受未授权访问和其他潜在威胁的影响。

![[运维]6.github 本地powershell登录及设置ssh连接](https://i-blog.csdnimg.cn/direct/c456f87086b84d809e9aa222af534765.png)