为啥网安领域缺口多达300多万人,但网安工程师也就是白帽黑客却很少,难道又是砖家在忽悠人?

原因主要为这三点:

首先是学校的原因,很多学校网络安全课程用的还都是十年前的老教材,教学脱离社会需求,实操技能主要靠自学,所以真正学好网络攻防技术的人其实不多。再有就是很多中小企业以前对网络安全重视不够,后台用户数据被黑客扒了都不知道,还觉得系统很安全不用专门请人来维护.

这几年随着我国《国家网络空间安全战略》《网络安全法》《网络安全等级保护2.0》等一系列政策/法规/标准的持续落地,网络安全行业地位、薪资随之水涨船高。

根据中国网络安全产业联盟(CCIA)预计,网络安全市场未来三年将保持15%+增速,到2024年市场规模预计将超过1000亿元,由此可见行业未来将持续高速增张,人才缺口将进一步扩大。

但是作为一个小白想转行进入学习网络安全,或者有一定基础想进一步深化学习,却发现不知从何下手。其实如何选择网络安全学习方向,如何进行实战与理论的结合并不难,找准正确方式很重要**。**了解网络安全,首先要搞清楚下面这些前提

为什么网络安全人才缺口那么大?

如何正确理解网络安全行业?

网络安全如何入门?

如何合理安排网络安全学习?

这时候就会有同学问了:既然网络安全前景这么好,人才缺口这么大,那我可以学习吗?要如何学习呢?答案是肯定可以学习的~学习网络安全,下面我们将展开全面的介绍

1、为什么网络安全人才缺口那么大?

国际国内网络环境的迅速变化催生了一系列安全政策,使得网络安全产业从小众产业逐步发展成为国家战略性新兴产业,与人工智能、大数据、云计算等领域并驾齐驱。网络安全对于大部分政企单位来说,已经从**[可选项]变成了[必选项]甚至是[强制项]。**

安全团队再也不是大厂或者互联网公司专有,只要是“触网”的企业,都需要安全人才加入。在以前,很多政企单位在进行 IT 部门及岗位划分时,只有研发和运维部门,安全人员直接归属到基础运维部;而现在,**为了满足国家安全法律的要求,必须成立独立的网络安全部门,**越来越多单位,拉拢各方安全人才、组建 SRC(安全响应中心),为自己的产品、应用、数据保卫护航。根据腾讯安全发布的《互联网安全报告》,目前中国网络安全人才供应严重匮乏,每年高校安全专业培养人才仅有3万余人,而网络安全岗位缺口已达70万,缺口高达95%。

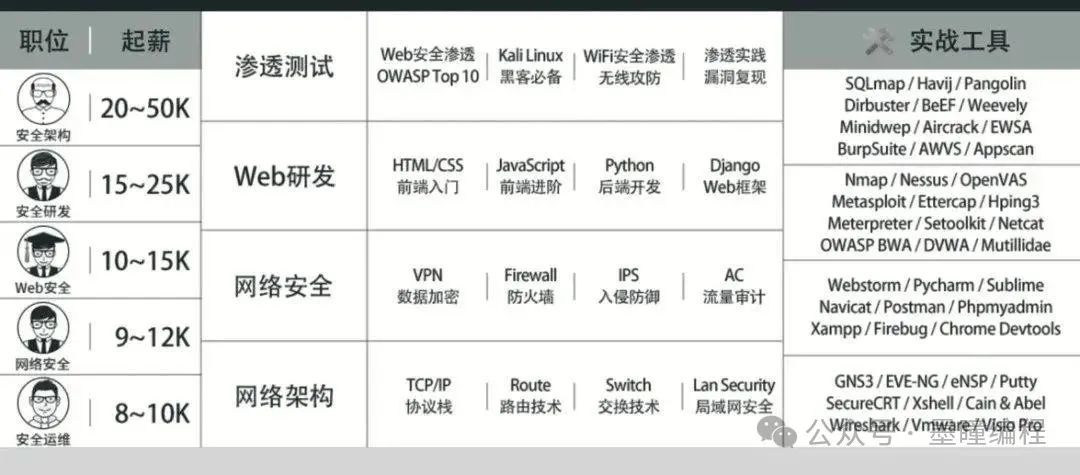

而且,我们到招聘网站上,搜索【网络安全】【Web安全工程师】【渗透测试】等职位名称,可以看到安全岗位薪酬待遇好,随着工龄和薪酬增长,呈现「越老越吃香」的情况。

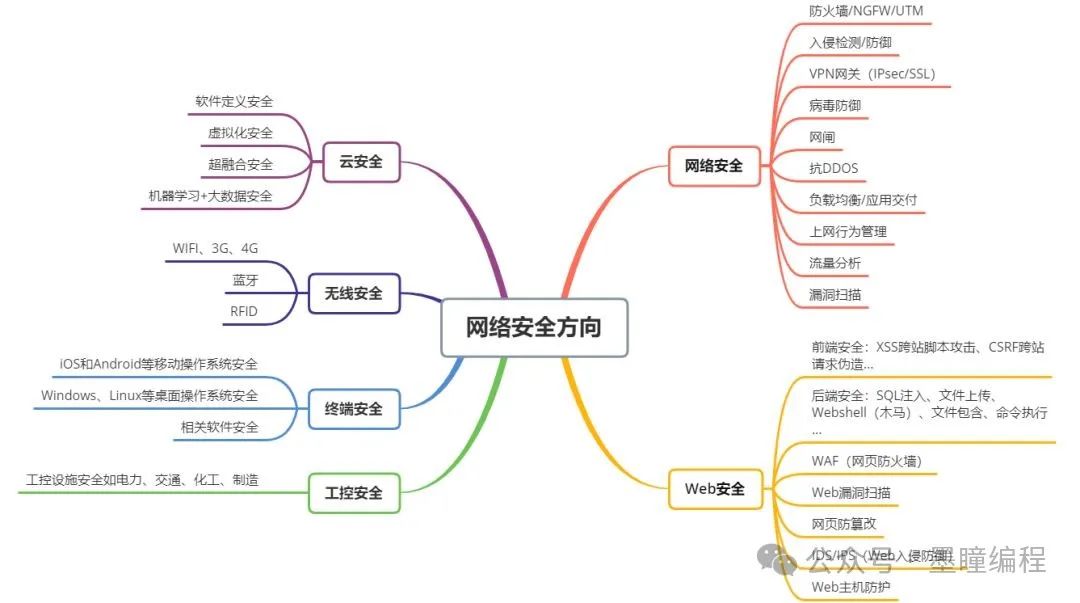

2、如何正确理解网络安全行业?

要了解网络安全行业,首先要理解网络安全技术的整体框架。安全行业的岗位和需求层出不穷,可以站在甲乙双方来分类,可以站在攻防两端来分类、可以站在技术链来分类,也可以根据岗位具体业务来分类。按照应用场景和技术栈,安全行业一般可以细分为以下方向

-

网络安全(Network Security)

-

Web安全(Web Application Security)

-

移动安全(Mobile Security)

-

云计算安全(Cloud Security)

-

桌面安全(Desktop Security)

-

数据安全(Data Security)

-

无线安全(Wireless Security)

-

人工智能安全(AI Security)

-

……

网络安全还可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。无论网络、Web、移动、桌面、云等哪个领域,都有攻与防两面性,例如 Web 安全技术,既有 Web 渗透,也有 Web 防御技术(WAF)。作为一个合格的网络安全工程师,应该做到攻守兼备,毕竟知己知彼,才能百战百胜。

3、网络安全如何入门?

从基础到进阶,一共包含:

-

基础前置知识

-

网络安全入门知识

-

信息安全基础

-

信息安全工具使用

-

渗透测试基础知识

-

渗透测试进阶知识

-

代码审计

-

等级保护

-

风险评估

-

安全巡检

-

应急响应

-

安全开发

(该路线图主要供想从事安全工作的朋友参考,因此参照的是工程师级别的岗位要求,各方各面都要掌握)

如果你想要入坑黑客&网络安全工程师,这份全网最全的网络安全资料包(扫码即可领取哦)!

学习资料工具包

压箱底的好资料,全面地介绍网络安全的基础理论,包括逆向、八层网络防御、汇编语言、白帽子web安全、密码学、网络安全协议等,将基础理论和主流工具的应用实践紧密结合,有利于读者理解各种主流工具背后的实现机制。

网络安全源码合集+工具包

视频教程

视频配套资料&国内外网安书籍、文档&工具

因篇幅有限,仅展示部分资料,需要后苔领取哦~

如果你想要入坑黑客&网络安全工程师,这份全网最全的网络安全资料包(扫码即可领取哦)!

好了就写到这了,大家有任何问题也可以随时私信问我!希望大家不要忘记点赞收藏哦!