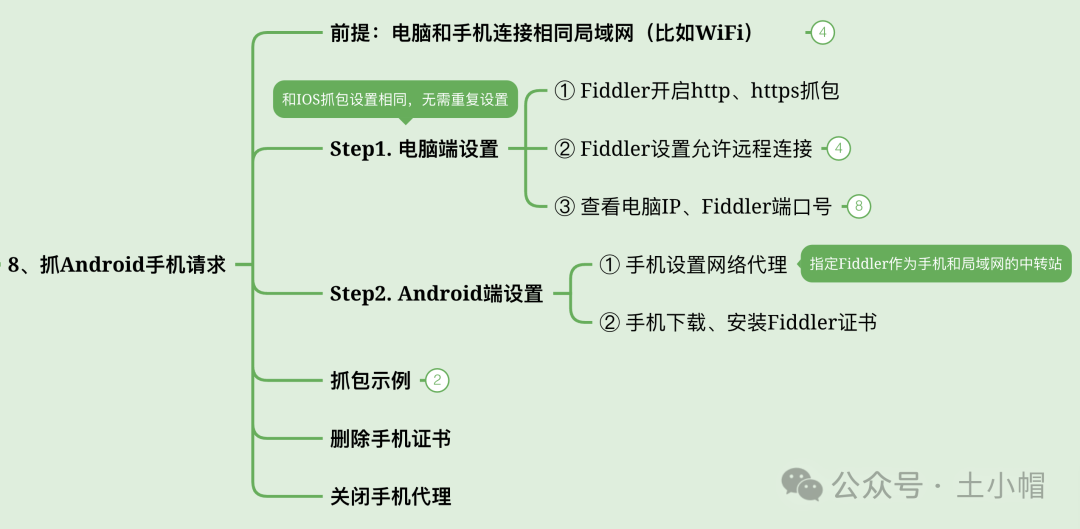

课程大纲

手机抓包,电脑端的设置和IOS端相同,设置一次即可,无需重复设置。

前提:电脑和手机连接同一个局域网

土小帽电脑和手机都连了自己的无线网“tuxiaomao”。

Step1. 电脑端设置

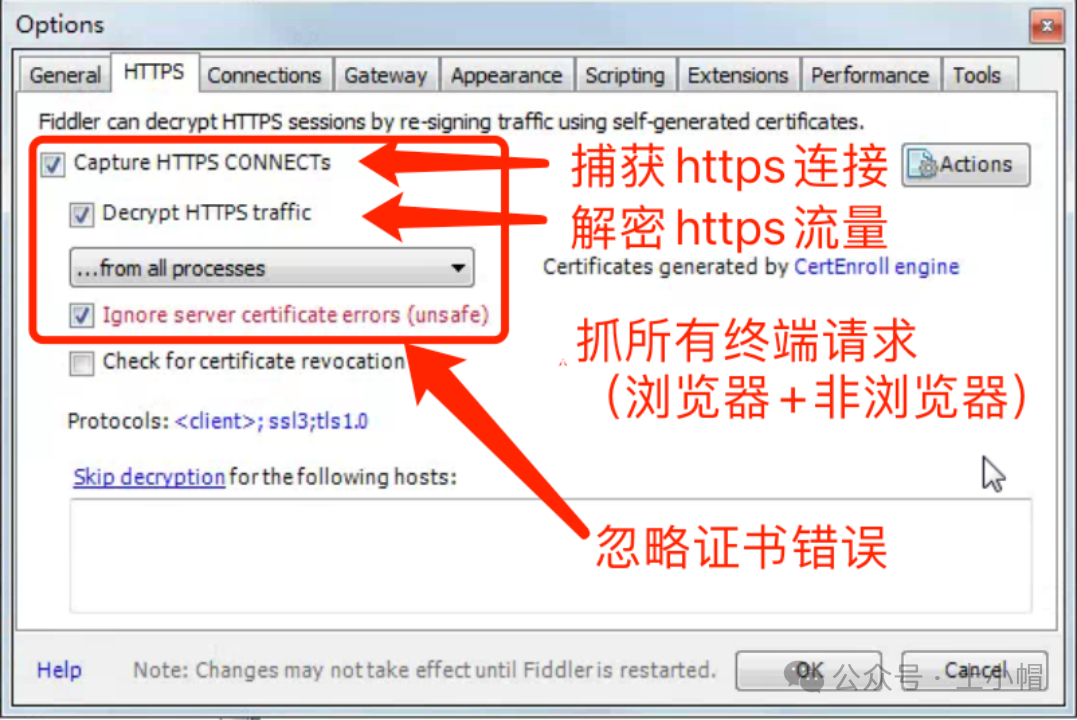

① 打开Fiddler - 开启抓包(F12) - “工具” - “选项”,勾选抓取https。

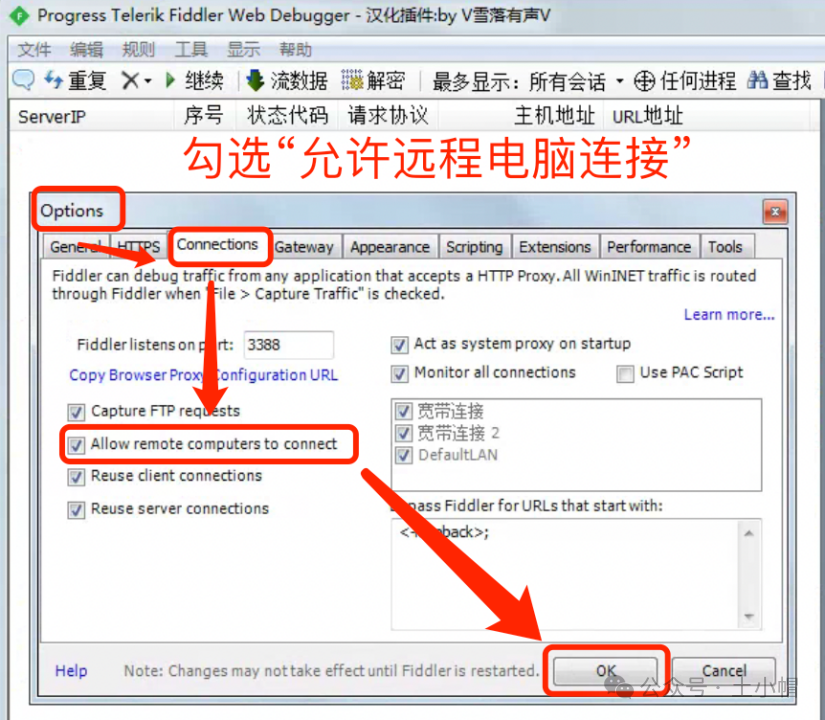

② 标签页“Connection” - 勾选“Allow remote computers to connect”(允许远程电脑连接) - 查看端口号(我的是3388)

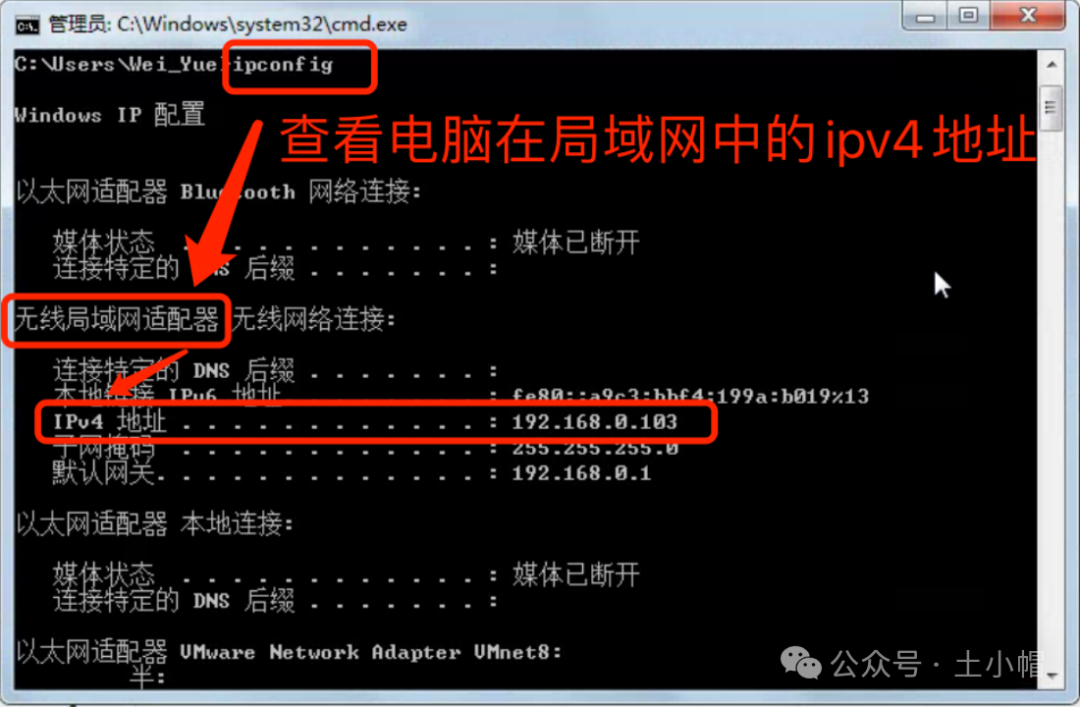

③ 电脑“Windows + R”打开运行窗口,输入“cmd”打开命令窗口。输入“ipconfig”查看局域网IP。

Step2. Android端设置

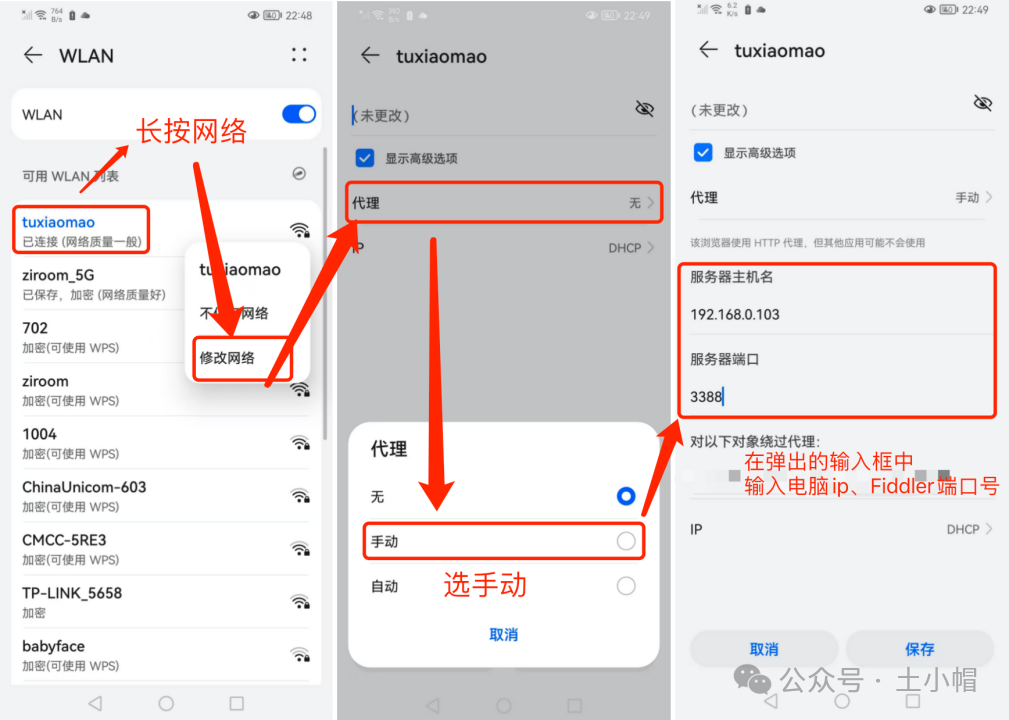

① 手机设置网络代理

“设置” - “无线局域网”,长按当前网络 - “修改网络” - “代理”勾选“手动”,填写电脑IP、Fiddler端口 - “保存”。

② 手机下载、安装Fiddler证书

手机浏览器访问Fiddler:“电脑IP:Fiddler端口号”(此处即192.168.0.103)。点击“FiddlerRoot certificate”下载根证书,下载完成点击安装。

至此,手机可以成功访问https请求,Fiddler抓到手机http、https包。

抓包示例

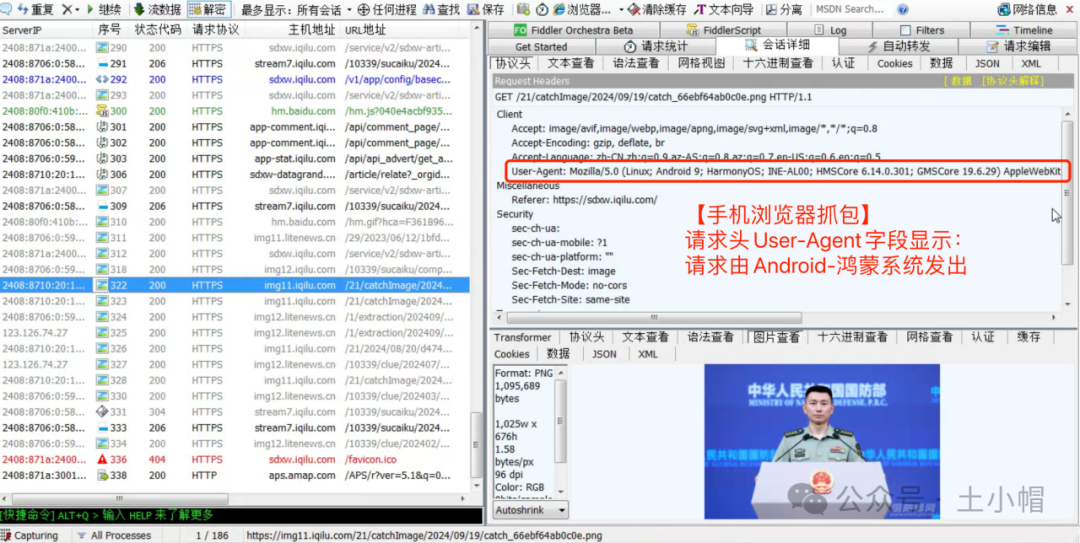

① 手机浏览器抓包

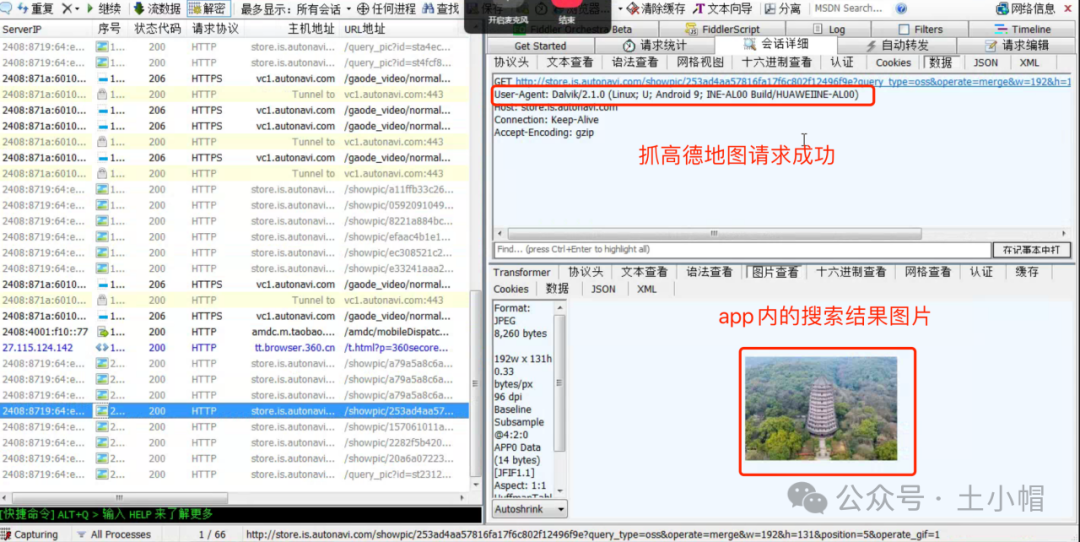

② 手机app抓包(高德地图)

关闭手机代理

“设置” - “无线局域网”,长按网络 - “代理”,选择“无”。

(关闭网络代理后,Fiddler关闭,手机可正常联网不断网;否则,Fiddler关闭,手机无法上网。)

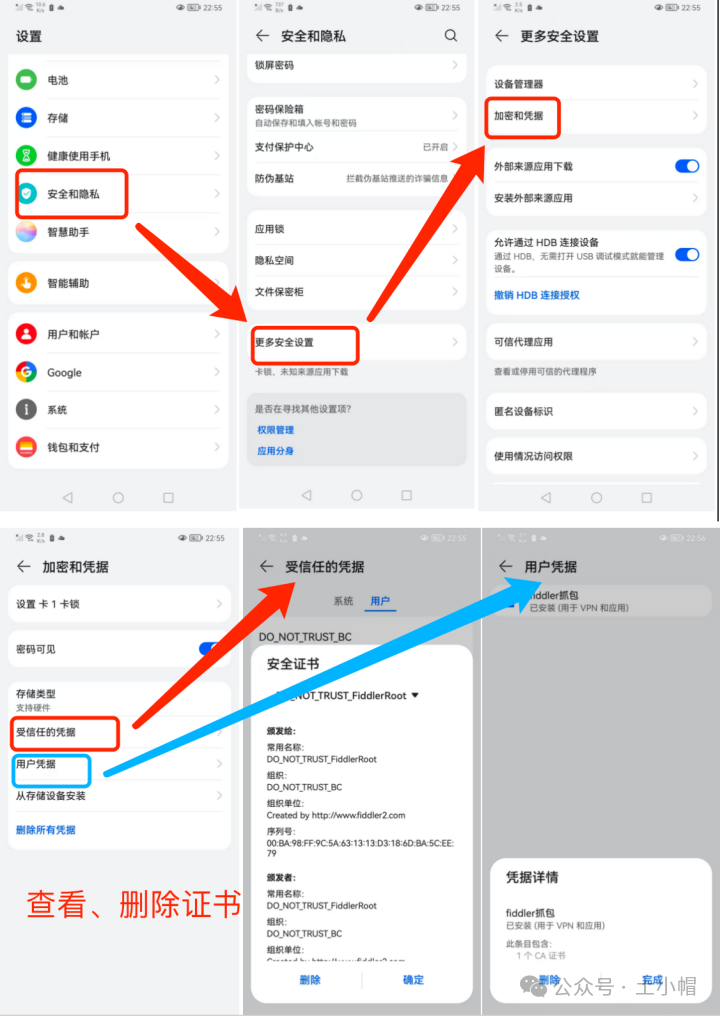

删除手机证书

“设置” - “安全和隐私” - “更多安全设置” - “加密和凭证” - “受信任的凭证”或者“用户凭据”,点击可以查看、删除根证书。