就在近日,鸿海集团旗下半导体设备大厂——京鼎精密科技股份有限公司(以下简称“京鼎”)遭到了黑客的入侵。黑客在京鼎官网公布信息直接威胁京鼎客户与员工,如果京鼎不支付赎金,客户资料将会被公开,员工也将因此失去工作。同时还表示如果京鼎不想支付100万美元的费用,就会公布高达5TB的客户资料。

近几年,勒索软件已经逐渐成为了企业面临的主要安全威胁之一,就在Freebuf前段时间发布的文章 2023年度全球勒索赎金排行榜TOP10 可以看到,全球每年因遭受勒索带来的损失达到数十亿美元,那么,作为企业,应该采取哪些手段,来避免遭受勒索病毒攻击呢?

什么是勒索病毒

勒索软件又称勒索病毒,是一种特殊的恶意软件,又被归类为“阻断访问式攻击”(denial-of-access attack),与其他病毒最大的不同在于攻击手法以及中毒方式。勒索软件的攻击方式是将受害者的电脑锁起来或者系统性地加密受害者硬盘上的文件,以此来达到勒索的目的。

几乎所有的勒索软件都会要求受害者缴纳赎金以取回对电脑的控制权,或是取回受害者根本无从自行获取的解密密钥以便解密文件。勒索软件一般通过木马病毒的形式传播,将自身掩盖为看似无害的文件,通常假冒普通电子邮件等社会工程学方法欺骗受害者点击链接下载,但也有可能与许多其他蠕虫病毒一样利用软件的漏洞在互联网的电脑间传播。

勒索软件威胁趋势

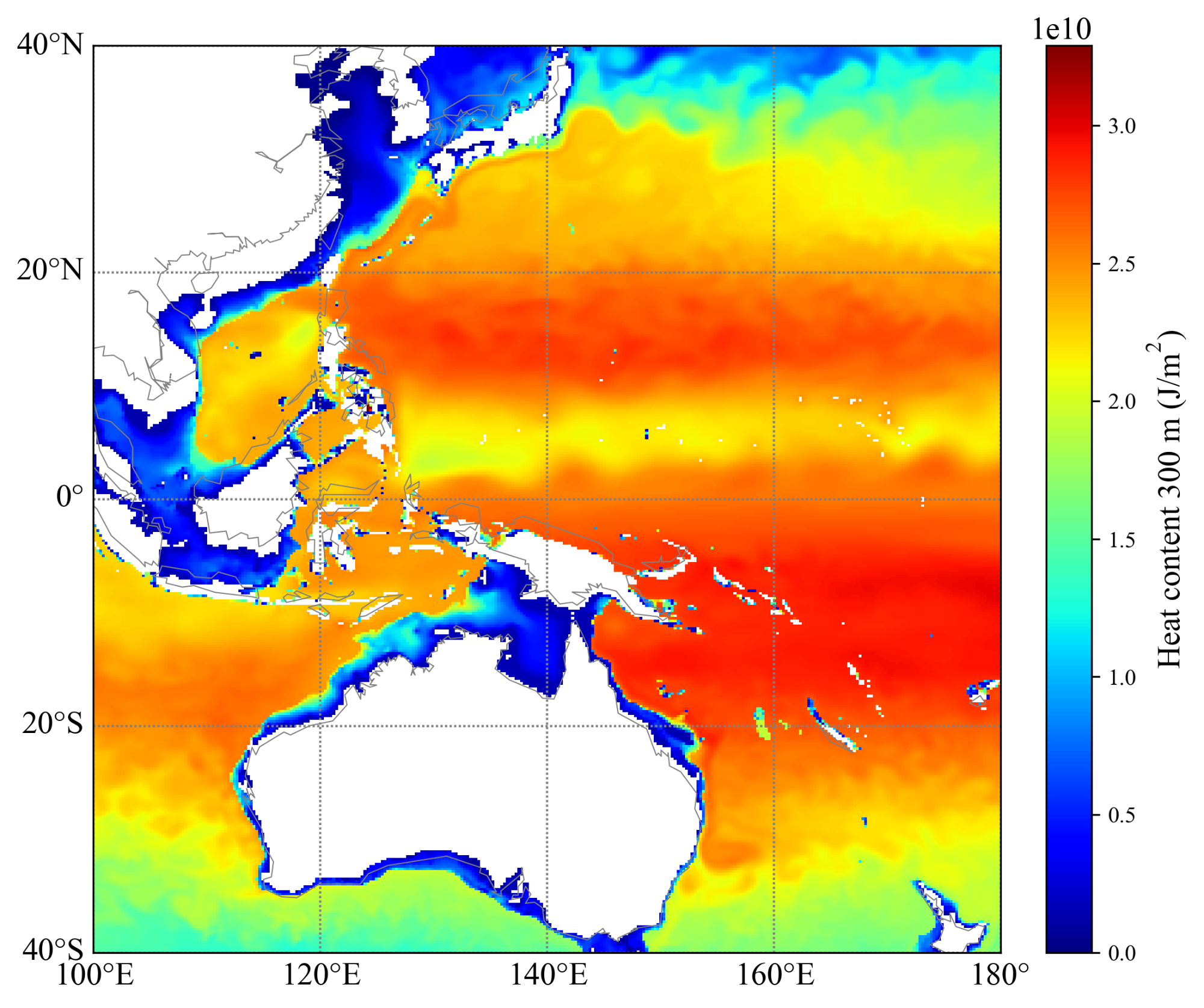

刚刚过去的2023年,勒索软件活动迎来了堪称“大爆发”式的增长,根据Zscaler发布的《2023 年全球勒索软件报告》,仅截至2023年10月,全球勒索软件攻击数量同比增长37.75%,勒索软件的有效攻击载荷激增了 57.50%。

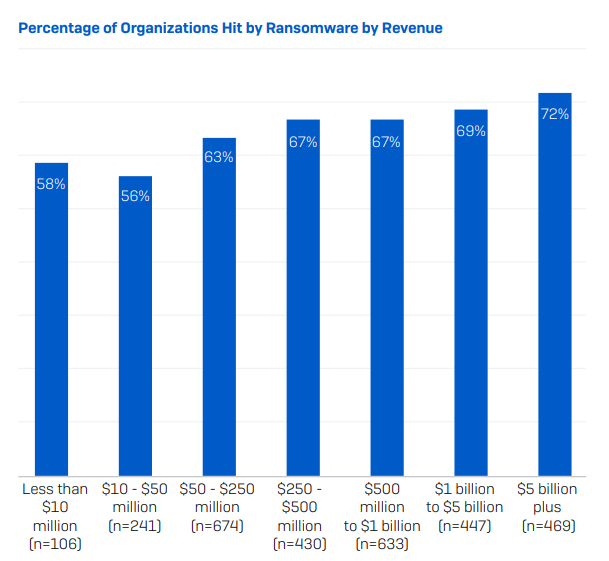

该报告显示,年收入和遭受勒索软件攻击的可能性之间存在明显的相关性,被勒索软件攻击的组织的百分比随着收入的增加而逐渐增加。去年,收入在1000万至5000万美元的组织中,56%的组织经历了勒索软件攻击,而收入在50亿美元以上的组织中,这一比例上升到了72%。

相反,遇到勒索软件和组织中的员工数量之间几乎没有明确的关系。在1,001~3,000名的员工区间外,勒索软件攻击的比率非常一致:

-

100-250 employees 62%

-

251-500 employees 62%

-

501-1,000 employees 62%

-

1,001 – 3,000 employees 73%

-

3,001 – 5,000 employees 63%

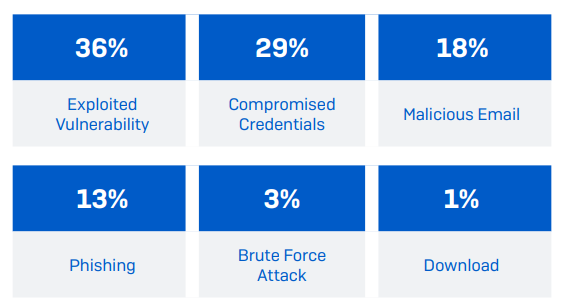

漏洞攻击是勒索软件攻击最常见的手段(36%) ,其次是受损凭证(29%)。这些发现几乎与 安全公司 Sophos 对152次攻击的回顾分析完全一致,分析显示其中37% 的攻击源于被利用的漏洞,30% 的攻击开始于受损的凭证,18% 来源于恶意电子邮件,13% 来源于网络钓鱼,3% 是暴力破解,只有1% 是下载。

10大勒索软件常见攻击手段

恶意电子邮件附件:

攻击者通过发送看似合法的电子邮件,附件中包含勒索软件。

这些邮件可能会伪装成发票、快递通知、简历、办公文档等,诱导用户打开附件。

恶意网站和广告:

用户访问被感染的网站或点击恶意广告后,可能会触发勒索软件的下载。

这种攻击通常利用浏览器或插件的漏洞来安装恶意软件。

软件漏洞利用:

攻击者利用未打补丁的软件或操作系统中的安全漏洞来安装勒索软件。

这些漏洞可能存在于广泛使用的软件中,如Java、Flash Player、Adobe Reader等。

社会工程:

通过欺骗用户下载或执行文件来传播勒索软件。

社会工程攻击可能包括假冒技术支持、诱使用户点击链接或下载文件等。

远程桌面协议(RDP)攻击:

攻击者通过暴力破解或利用弱密码远程登录受害者的计算机,然后手动安装勒索软件。

僵尸网络和恶意下载器:

勒索软件通过其他恶意软件(如僵尸网络或下载器)传播,这些恶意软件已经在受害者的系统上占有一席之地。

受损的或假冒的软件更新:

用户下载并安装看似合法的软件更新,实际上是勒索软件。

这些更新可能会通过假冒的软件更新程序或通过破解软件的非法渠道传播。

网络钓鱼:

通过发送看似来自可信来源的电子邮件,诱导用户点击链接或打开附件,从而下载勒索软件。

USB驱动器和外部设备:

受感染的USB驱动器或其他外部存储设备可以在插入新系统时自动执行勒索软件。

供应链攻击:

攻击者通过破坏软件供应链中的某个环节来传播勒索软件,例如感染合法软件的分发服务器。

如何防止勒索攻击

随着人工智能技术的快速发展,勒索攻击的门槛也大大降低,攻击者可以迅速地将安全漏洞转化为高效的攻击手段。利用人工智能,攻击者能够以史无前例的速度和规模自动执行漏洞利用,这不仅极大提升了攻击的效率,也增加了攻击的复杂性。

防止系统被勒索软件攻击是一个多层次的策略,包括教育、预防、检测和响应等方面。以下是一些建议的措施:

教育和培训:

增强员工对于勒索软件的意识,让他们了解勒索软件的常见传播方式,例如恶意邮件附件、软件漏洞等。

定期进行网络安全培训,确保员工能够识别可疑的电子邮件、链接或附件,并知道如何处理。

定期更新和打补丁:

保持操作系统和所有软件的更新,及时安装安全补丁,以减少潜在的攻击面。

对于不再受支持的软件,应考虑升级或更换。

使用强密码和多因素认证:

确保所有账户都使用强密码,并定期更换密码。

启用多因素认证,即使攻击者获取了密码,也能增加一层保护。

备份重要数据:

定期备份重要数据,并确保备份数据的安全。

备份应该存储在与主系统隔离的环境中,例如离线存储或云存储服务。

使用防病毒和反恶意软件工具:

安装并定期更新可靠的防病毒和反恶意软件工具。

定期扫描系统,以检测和隔离潜在的威胁。

限制用户权限:

对用户进行权限划分,确保他们只能访问完成工作所必需的数据和系统资源。

高权限账户应仅限于必要的人员。

网络隔离和分段:

对网络进行分段,以限制勒索软件的传播。

重要系统和服务应与其他系统隔离,减少潜在的攻击面。

监控和警报:

实施网络监控,以便及时发现异常行为。

设置警报系统,以便在检测到潜在威胁时立即采取行动。

制定应急响应计划:

制定并测试应对勒索软件攻击的应急响应计划。

确保所有相关人员都了解他们在应对勒索软件攻击时的角色和责任。

法律和政策遵守:

遵守相关的法律和政策要求,如数据保护法规,确保在发生攻击时有法律依据进行应对。

通过这些措施的组合使用,可以显著降低系统被勒索软件攻击的风险。然而,没有任何系统是完全安全的,因此被勒索后如何响应也同样重要。

被勒索后应当如何处置

常见的勒索软件处置建议,相关措施包括但不局限于:

隔离被勒索的设备

拔掉网线或者修改网络连接设置,从网络中隔离所有被勒索的设备,防止勒索软件进一步传播,控制影响范围。同时排查受影响的主机数量,记录问题现象。

关闭其他未感染主机的高危端口。在局域网内其它未感染设备上,关闭常见的高危端口(包括135、139、445、3389等),或设置可访问此端口的用户/计算机。

清除勒索软件

尝试使用杀毒软件扫描和清除勒索软件。请重启操作系统,进入安全模式,安装/杀毒软件并全盘扫描。

勒索软件搜索文件并加密需要一定的时间,及早清理勒索软件可以降低其危害程度,也能避免它重复锁定系统或加密文件。

解密

保护现场。不要直接重新安装操作系统。如果被加密锁定数据比较重要,建议做好被加密文件的备份和环境的保护,防止因为环境破坏造成无法解密等。

访问“No More Ransom”网站,使用解码刑警(Crypto Sheriff)确定勒索软件的类型,并检查是否有可用的解密方案,有机会破解并恢复文件。

调查取证

求助专业技术人员进行取证操作,以便分析勒索软件的攻击路径,对攻击路径进行溯源。

在操作系统的事件查看器中,查看安全日志,重点关注登录失败事件。在网络设备中查看安全日志、会话日志,重点关注暴力破解、SMB等重大漏洞攻击事件。

确定中毒原因,彻底修复系统中存在的安全问题,避免再次沦陷。

重装系统

最后的最后,如果勒索软件无法移除、被加密数据不可恢复,请备份被加密数据(或许未来有恢复的可能),然后格式化硬盘驱动器,擦除所有数据(包括受感染的数据),重新安装操作系统和应用程序。

参考文档

-

https://assets.sophos.com/X24WTUEQ/at/c949g7693gsnjh9rb9gr8/sophos-state-of-ransomware-2023-wp.pdf

-

https://info.support.huawei.com/info-finder/encyclopedia/zh/%E5%8B%92%E7%B4%A2%E8%BD%AF%E4%BB%B6.html

-

https://www.freebuf.com/articles/389456.html