交互验证和人机识别对抗再升级,滑动拼图、文字点选、语义空间和人工智能的对抗,俗话说,道高一尺,魔高一丈, 图形验证可以挑战人工智能吗? AIGC如何应用在身份验证业务 ?

1 交互验证被破解现状

网上输入关键词“极验最新版本破解”,“验证码识别、轻松破解、暴力破解、逻辑漏洞破解、简单破解”等等各类关键词的内容,不一而足,关于“如何用破解某某验证码”的帖子更是多如牛毛。

搜索引擎的相关结果

2 人工智能是图灵验证方式的天敌

2017年,绍兴警方成功破获了全国首例利用AI(人工智能)犯罪、侵犯公民个人信息案。犯罪嫌疑人杨某通过运用人工智能机器深度学习技术,可以让程序软件如ALPHAGO一样自主操作识别,有效识别图片验证码,又快又准,很短时间就能识别出上千上万个验证码,而且能够识别出98%以上的验证码,轻松绕过互联网公司设置的验证码安全策略。

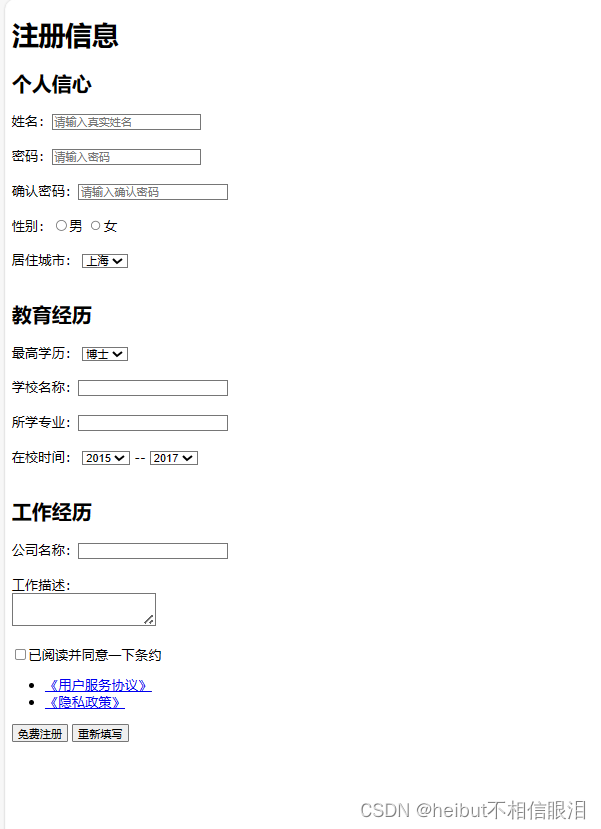

验证码作为人机交互界面经常出现的关键要素,是身份核验、防范风险、数据反爬的重要组成部分,广泛应用网站、App上,在注册、登录、交易、交互等各类场景中发挥着巨大作用,具有真人识别、身份核验的功能,在保障账户安全方面也具有重要作用,由此也成为黑灰产攻克破解的重要目标。为了破解验证码,黑灰产利用各种技术和手段快速批量快速破解,以满足批量注册、批量登录、恶意盗取等不法操作的需要。

3 黑灰产已经形成完成破解产业

1) 黑灰产破解验证码的两种方式

- 机器破解

- 人工打码两种。

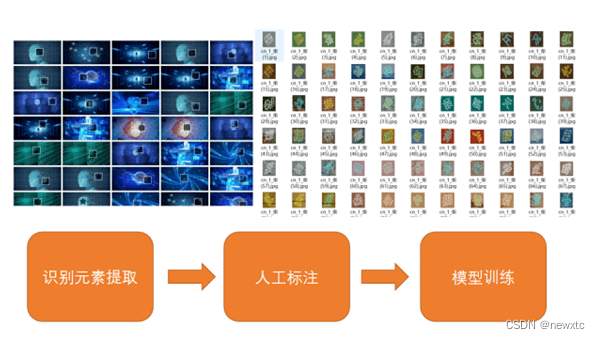

机器破解主要是通过识别图片中的相关验证要素来进行破解,例如识别滑动验证码的缺口,点选验证码中的文字要素和数字要素,其主要技术手段是图像处理,图像二值化,模拟滑动轨迹等相关技术。

2) 黑灰产破解验证码的过程

-

第一步,首先制作网络爬虫工具,到各个验证码技术平台爬取验证码的图片素材。

-

第二步,生成验证码图片素材的模型库:例如旋转类验证码,生成图片旋转模型库;滑动类验证码,生成图片滑动模型库;拼图类验证码,生成图片拼接模型库等等,以此类推。

-

第三步,遇到需要破解的验证码,程序迅速识别是哪类验证码:滑动?拼接?点选?旋转?计算等等。

-

第四步,使用相似度算法,检索此前验证码模型库,并快速定位到相近的图片;

-

第五步,模拟人类操作,旋转/滑动/选择/计算/拼接图片至目标角度;

-

第六步,骗过验证码的核验,获得通过凭证。

3) 人工打码平台

机器破解的前期爬取图片、建模的工作量很大,技术门槛高。因此,黑灰产另一种门槛较低的破解方式“人工打码”就应运而生。

- 第一步,建立或寻找一个任务平台;

- 第二步,任务发布者(一般是黑灰产),将获取到的验证码信息封装成任务提交到打码平台;

- 第三步,打码平台作为中间的任务调度者,将发布的任务调度给领取任务的平台用户(专门做验证码验证标注的人);

- 第四步,任务领取者,完成验证码的标注,然后将标注结果返回给任务平台;

- 第五步,任务发布者(黑灰产)模拟人类用户,拿着标注的验证码进行验证;

- 第六步,骗过验证码的核验,获得通过凭证。

人工打码有一个很明显的缺点是单次请求耗时高,因为其破解的速度效率严重依赖于标注者的破解速度。

4 人机识别的攻击特点

综合来看,黑灰产破解验证码主要是基于验证资源的穷举以及识别,具有自动化攻击、手段多、破解速度快、破解验证码形式多等特点。

-

第一、自动化攻击。黑灰产使用自动化程序进行验证码破解,这种程序可以模拟人类操作,不断尝试多种可能性,并通过机器学习等技术对验证码进行分析和识别。

-

第二、攻击手段多。黑灰产使用多种攻击方式,如字典攻击、暴力破解、文本识别、人工智能攻击等,以提高攻击的成功率。

-

第三、破解速度快。黑灰产使用高速攻击技术,使其得以在短时间内尝试大量的可能性,以达到破解验证码的目的。

-

第四、破解形式广。黑灰产可以攻击各种类型的验证码,包括文字、数字、图片、语音等多种形式,甚至是复杂的混合验证码。

5 人机识别当前手段:提高复杂程度的交互方式超过人类的认知

-

加快验证码图库更新。高频率的生产图片保证新的验证图片实时更新,从根源上杜绝打码平台拖库。这样就导致黑灰产的标注者,需要源源不断的对新验证图片进行验证,极大增加了黑灰产的识别与破解成本。

-

提升验证要素识别难度。基于深度学习和神经网络,生成一些难以被预测和重复的图片、元素,并在验证过程中加入时间戳或者随机数等动态变化的因素,增加破解的难度,有效抵御机器破解。

-

基于验证环境信息进行防御。在验证码的验证环节采集有辨识度的环境信息,配置规则和策略来,筛选出可能是黑灰产的请求进行二次验证或拦截。例如,判断完成验证时的验证环境信息和token上报时的验证环境信息是否一致,对多次恶意攻击的IP地址进行拦截,限制验证码输入的次数等。

6 图灵验证发展历程及总结

1) 发展历程:

2) 图形验证历史总结:

- 从键盘输入图形验证的1代验证方式,到交互验证的二代验证方式,可以说是为难用户的历史,

- 最大的弊端就是采用图形验防识别技术 ,提高了机器识别的难度,但同样为难了用户。

- 由于机器学习能力的提高, 机器能识别图形的能力已经超过了人类,

比如一代图形验证,即使增加干扰, 真人输入成功率极低,但机器训练后可以超过 99% 。

二代由于刚出现的滑动方式简单,吸引了不少用户,

但随后又陷入被破解后被迫放弃用户体验,升级为文字点选甚至语义空间及各种复杂的交互方式,走上了一代的路子,靠为难用户来增加安全 ,总而言之,**用户体验和安全是矛盾,**所以,二代的安全问题也让二代走上了尽头。

7 下一代零交互验证【后台AI算法】

采用反欺诈为核心的算法模型,利用时间曲线、地理位置特征、设备指纹大数据为基础的机器学习训练出的特征库, 能快速发现并及时拦截攻击,采用实时流计算的特点是先放再抓, 所以必然会有最小匹配大小, 样本数据中有些大家比较好理解的特征曲线,

1. 攻击状态时间曲线

2. 正常状态的时间曲线【未学习状态】

四 丶结语

图形验证码从键盘输入发展到交互方式,其本质还是图灵验证, 其发展史也是一部刁难用户的历史, 随着人工智能的提高, 机器识别图形的能力也大大超过了人类,于是各种愚蠢的技术在被攻破后, 靠扭曲的图形干扰再发展到语义空间,忽略用户体验的做法就是耍流氓! 已经彻底改变了互联网注重用户体验的良好习惯,好消息是,终于有下一代的隐形验证产品已经研发出来。

所以大家在安全方面还是要重视。(血淋淋的栗子!)#安全短信#

戳这里→康康你手机号在过多少网站注册过!!!

谷歌图形验证码在AI 面前已经形同虚设,所以谷歌宣布退出验证码服务, 那么当所有的图形验证码都被破解时,大家又该如何做好防御呢?

>>相关阅读

《腾讯防水墙滑动拼图验证码》

《百度旋转图片验证码》

《网易易盾滑动拼图验证码》

《顶象区域面积点选验证码》

《顶象滑动拼图验证码》

《极验滑动拼图验证码》

《使用深度学习来破解 captcha 验证码》

《验证码终结者-基于CNN+BLSTM+CTC的训练部署套件》

![[240512] x-cmd 发布 v0.3.6: (se,wkp,ddgo...)x( kimi,gemini,gpt...)](https://img-blog.csdnimg.cn/direct/f09b4b037c3d4fc69ce82f7278a79382.gif#pic_center)