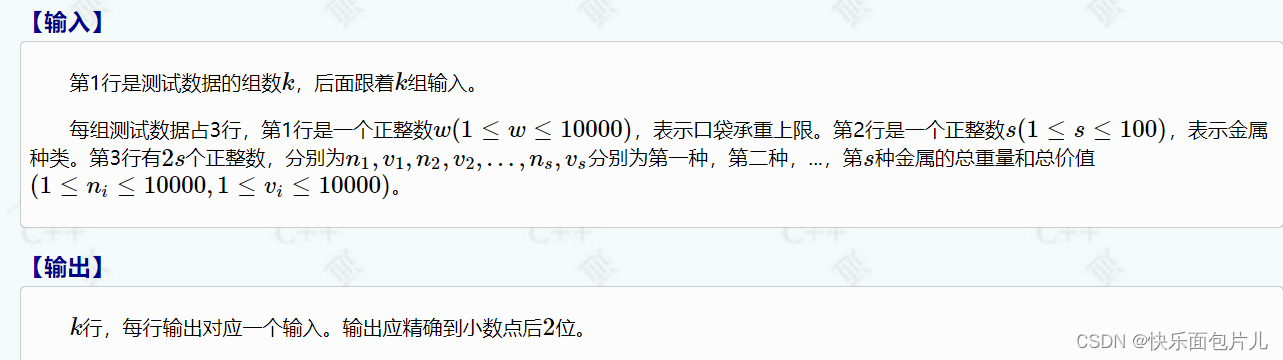

1、恶意IP请求带有多个身份操作

可以看到上述日志中,某IP对登录了邮件并进行了相关操作,可以看到其登录了不同的账户,那么这个时候怎么判断其是正常的请求还是恶意请求呢?

(1)、威胁情报,查找请求IP相关的威胁情报信息,如果是恶意IP那么大概率就有可能是恶意访问了

(2)、观察请求中的UA标识,如果UA标识一样,那么是恶意访问的概率就又增加了

(3)、观察这个IP前的一些请求行为,你就可能发现来着不同IP的登录请求,恶意攻击前的撞库攻击,这时基本就可以坐实了

(4)、联系相关人员看该IP是否归属自己(太麻烦,一般不会用),可以在二次确认时使用。

2、非正常请求

正常业务逻辑不会发送的请求,这些可以通过关键词快速查找过滤

3、扫描行为

通过过滤404请求和GET等,可以发现某些IP的目录扫描探测行为,同时在通过IP去过滤状态码是200的请求,可以发现一些安全隐患。

4、重要接口

可以根据自己的业务类型,对一些敏感接口地址进行查找,观察其访问行为。

5、扫描器特征请求

wvs、acunetix、test、appscan、nessus、webreaver、sqlmap、http://bxss.me等

http://bess.me是awvs其中一个XSS扫描插件的地址。部分扫描器带有固定的特征值,需要平时积累发现。

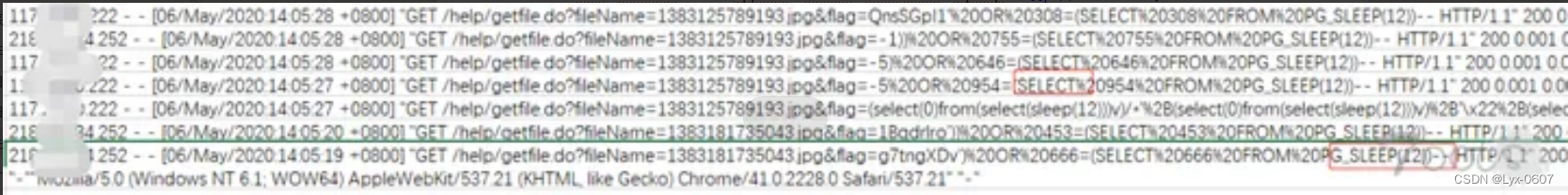

6、关键词查找

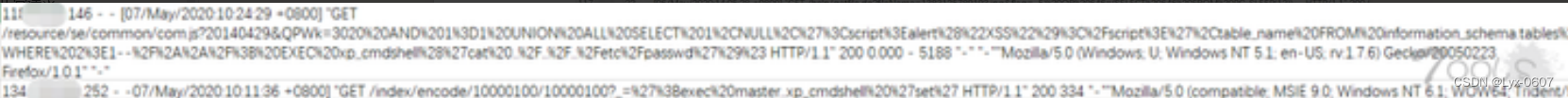

select、sleep、echo、bash、down、passwd等

使用这些敏感的关键字也能迅速定位攻击请求,上图就是使用sqlmap跑注入所产生的日志。

7、一些特征性的请求

sqlmap的WAF探测请求