蓝牙电话-如何做到无人值守(方案探讨)

- 一、前言

在蓝牙电话出现和在市场上使用的过程中,有好多的客户和友商隐晦或含蓄的咨询,问说蓝牙方案及其构建的体系,能不能做到无人值守?就是那种因业务原因需要把设备部署到全国各地,然后使用的人在某个地点统一集中拨打,然后运维人员每个月巡视一轮的那种。对于这个想法,我第一时间反应就是这个统一办公地点是不是东南亚某个角落?

^V^,刑,能不刑嘛,这可太刑了。^V^

我们首先郑重承诺,这种跟违法犯罪有关、甚至只是沾边的事情,咱们不能去干,方案的应用模式也不支持这种用法!,原因你懂的。

但是,如果把这个“全国各地”,扩展成“世界各国、各地区”是不是就不违法了暂且不论,蓝牙电话的方案被构造出来它就不是为了解决这样的需求的,这也不是能不能的问题,更多应该是做不做的问题,我们不能去做这个方向的事情,违法犯罪的事情再赚钱也不能做啊哥哥,你看看多卡宝SIMBox不就是前车之鉴?妈蛋,总有刁民想要害朕啊。^V^

逆向思维,反过来思考,我不去做,在思维领域发散一下,想一想,这总不违法吧?我们去思考和探索,也许能从使用的层面能更好的杜绝这种用法?对不对,一开始就从源头上把这种用法给掐灭在萌芽状态,把这个细节给思考一下,阻止或者拦截的时候也能做到有的放矢、精准识别和调整。

如果我们忘记了需求最开始的本意,现在一起重温一下最初始的需求:

【由于所在的通信行业的特性,针对手机SIM卡业务,接触一些常规范围之外的音频/视频的业务需求,如:

手机来电时想使用AI来自动接听。

SIM卡发卡商要求某个业务的所有通话都要有录音,可回溯与核查。

SIM卡的套餐分钟数太多、打不完,想共享给部门内其它同事。

SIM卡电话用AI来播出,收集用户的语音反馈后做相应处理。

极端情况下,需要手机信令和语音与线路一样能正常在后台坐席和呼叫中心拨打。

】

你看,我们初始需求里面,并不包含把手机或SIM卡放在远程,然后无人值守去拨打这样的异地需求,也不包含“违规将电话网络接入互联网”的使用方式,咱们逻辑和思路还是很清晰的。

我们最终的目的,也仅仅是下面描述这样:

我们最朴素的念头,是希望在当世大量手机的存量市场的前提下,采用一种所有手段都无法约束的标准化方式,打通互联网/移动互联网 与传统电话网络之间的隔离。用分布式、离散化的方式,让全世界各国的民众,都能简单的使用这种能力。

最后再次友情提示,不要应用于违法违规的场景;任何产品,只有在法律法规的框架内使用,才能具备长久的生命力,才能有更蓬勃和旺盛的发展。

话题收回来,如果蓝牙电话方案要进行无人值守,我们的架构和功能组成上按照正常的方式,应当如何规划呢?或者我们要防止这样的用法,要在哪些具体环节进行拦截呢?

- 二、从无人值守看物联网应用

蓝牙电话方案,依赖一个带蓝牙模块的智能手机,依赖一到两张SIM卡,依赖Wifi或4G/5G网络,从硬件和部署的方式非常类似物联网IoT中远程抄表的智能应用。不考虑成本、设备工作方式、CPU主频性能、使用目的等场外因素的影响,它们都是一个智能设备,搭配一张SIM物联网卡来使用(别扯什么NB-IoT、eMTC、LoRa,没有这些的时候插个GPRS模块照样能用,不外乎成本问题而已)

这样,我们可以通过物联网的架构和组成,来反向推导和思考:一个无人值守的物联网应用,应该具有什么样的被动和主动反馈机制,需要什么样的故障预警、远程协查和异常恢复的手段?

- 三、物联网的常见架构

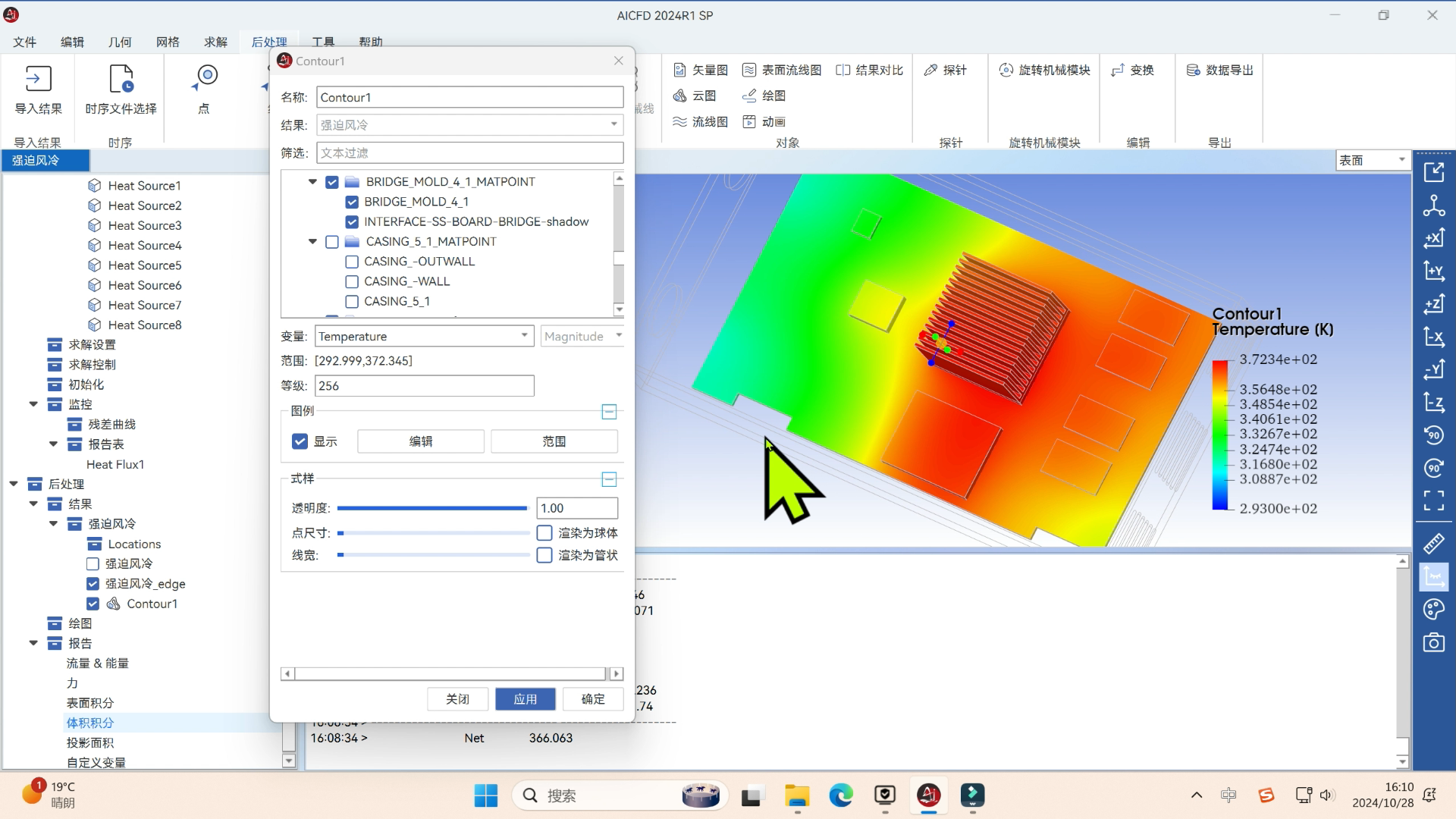

按照百度搜索得来的说法,物联网架构主要分为三层或四层架构,如下:

按照四层模型的体系划分,感知层是位于物联网四层模型的最下层,是上面各层的基础。它的作用就是采集各种物体设备的数据,采集设备主要有RFID阅读器,无线传感器、GPS定位系统和各种智能设备如智能手机、个人掌上电脑(PDA)、上网本、笔记本电脑等。

传输层是物联网的交通命脉。它在物联网四层模型中处干感知层和处理层之间,起到承上启下的作用,负责稳定、高效、实时、安全地传输上下层的数据。

处理层位于传输层和应用层之间,是物联网智能的源泉。

应用层是物联网的终极目标,物联网的各种关键技术最终落脚在智能应用。

将物联网比作人体,处理层是人脑的象征,传输房像是传输信息的神经系统,感知层是我们的感官。

那么,从上述物联网的角度来看,蓝牙方案的手机及其配套app,在模型体系来看就处于感知层的节点和内容。对于感知层节点或者说边缘计算的边缘节点,它最主要目的是对数据的输入和输出进行支持,并对其自身状态和工作状态进行感知和实时反馈。

- 四、从主/客观评价的角度看无人值守

无人值守或者远程巡检,从蓝牙电话的链路上来看,主要保障四个方面:

- 手机SIM电话的通话稳定性;

- 手机电量及自身状况的稳定性;

- 蓝牙链路的稳定性;

- 手机网络连接的稳定性。

在这样的情况下,我们可以针对上述保障内容,划定评价指标,为各种状态和事件增设常规巡检方式和应急处理预案。

针对语音通话质量和反馈时效性,我们也可以引入质量评价办法进行考量。

同时,针对设备异常或链路异常的状态,我们在架构规划时,也要考虑被动介入(远程巡检)和主动接入(远程恢复)的操作方式和操作入口。

- 五、蓝牙电话无人值守面临哪些问题

由前文可知,蓝牙电话方案,依赖一个带蓝牙模块的智能手机,依赖一到两张SIM卡,依赖Wifi或4G/5G网络。由此我们可以简单推测:

无人值守最大的工作量在于更换SIM卡。其次在于对智能手机工作状态和自身状态的检测和预警。最后才是提供应急预案,为故障或异常的设备提供远程切换SIM卡或重启设备等故障恢复提供远程操作入口。

经过以上的方式仍然无法恢复或生效的工作,则交由线下物理巡检的技术人员进行现场维护,如:SIM卡被封卡需要更换SIM实体卡、手机USB松动需要拔插恢复、电源与供电故障需要现场解决等常规问题。

在蓝牙电话方案中,关于检测和预警,最关键的预警和恢复预案应该包括两部分:识别SIM卡被封卡、以及识别手机无法连接(本地局域网的)SIP服务器。

只要克服了以上问题,基本上远程巡检或无人值守的方式就具备了操作的可行性。

- 六、总结

本次篇章中,我们针对无人值守或者说远程巡检这个方向进行初步的探讨和设想,目的是为了规避后面蓝牙方案被应用在这样的非正常领域的场景。

后面的篇章中,我们将会继续深入讨论看看为了应对这样的场景,我们能够做出哪些封锁和拦截的手段,避免出现设备链路或应用被应用在异地呼叫的场景,禁绝违法违规的业务使用。

上一篇:蓝牙电话-通过Rest接口关联FreeSwitch中继SIP账号

下一篇:编写中。